50天独立打造企业级API网关(二):安全防护体系与弹性设计

本文深入介绍了企业级API网关的安全防护体系与性能优化多层安全防护:IP过滤→SQL/XSS防护→认证→限流→熔断,层层把关5种认证方式:JWT、API Key、Basic、HMAC、OAuth2,策略模式灵活切换JWT缓存优化:90%性能提升,TPS提升37%SQL注入/XSS防护:23种攻击模式识别,正则+特征双引擎检测IP过滤前置:恶意IP请求处理时间从10ms降至1ms,降低认证服务器负载

系列文章第2篇 | 50天手搓Spring Cloud Gateway:44项功能+561测试用例的完整实践

系列导航

- 第一篇:架构设计与动态路由实现

- 第二篇:安全防护体系与性能优化 ← 本篇

- 第三篇:弹性设计与限流降级

- 第四篇:全链路可观测性与AI Copilot

- 第五篇:Kubernetes部署与测试保障

- 第六篇:高级路由与负载均衡实战

- 第七篇:性能优化实战——从阻塞锁到直接内存的8个关键细节

一、企业级安全防护体系

1.1 安全防护架构

API网关作为流量入口,是安全防护的第一道防线。我们实现了多层安全防护体系:

防护层级说明:

| 层级 | 功能 | 执行顺序 | 说明 |

|---|---|---|---|

| 1 | IP黑白名单 | -500 | 最先执行,快速拦截恶意IP |

| 2 | SQL注入/XSS防护 | -400 | 请求体安全检测 |

| 3 | 认证鉴权 | -300 | 身份验证 |

| 4 | 限流控制 | -200 | 流量控制 |

| 5 | 熔断保护 | -100 | 下游服务保护 |

1.2 过滤器执行顺序设计

Spring Cloud Gateway的过滤器执行顺序决定了请求处理流程。我们精心设计了每个过滤器的Order值:

public interface FilterOrders {

// 安全防护层

int IP_FILTER_ORDER = -500;

int SECURITY_FILTER_ORDER = -400;

int AUTH_FILTER_ORDER = -300;

// 流量控制层

int RATE_LIMIT_FILTER_ORDER = -200;

int CIRCUIT_BREAKER_ORDER = -100;

// 业务处理层

int LOAD_BALANCER_ORDER = 100;

int TIMEOUT_FILTER_ORDER = 200;

int RETRY_FILTER_ORDER = 300;

// 可观测性层

int ACCESS_LOG_ORDER = 1000;

int TRACE_CAPTURE_ORDER = 2000;

}

二、5种认证方式深度解析

2.1 认证架构设计

网关采用策略模式实现5种认证方式,每种认证方式独立实现AuthProcessor接口:

2.2 JWT认证实现

JWT验证流程:

JWT验证缓存实现(90%性能提升):

@Component

public class JwtValidationCache {

// 使用Caffeine本地缓存

private final Cache<String, Claims> tokenCache = Caffeine.newBuilder()

.maximumSize(10_000)

.expireAfterWrite(5, TimeUnit.MINUTES)

.recordStats()

.build();

public Mono<Claims> validateAndCache(String token, JwtConfig config) {

// 先查缓存

Claims cached = tokenCache.getIfPresent(token);

if (cached != null) {

return Mono.just(cached);

}

// 缓存未命中,执行验证

return Mono.fromCallable(() -> {

Claims claims = Jwts.parserBuilder()

.setSigningKey(config.getSecretKey())

.build()

.parseClaimsJws(token)

.getBody();

// 验证issuer和audience

validateIssuer(claims, config.getIssuer());

validateAudience(claims, config.getAudience());

// 缓存结果(TTL = 令牌剩余有效期)

long ttl = calculateTtl(claims);

tokenCache.put(token, claims);

return claims;

});

}

private long calculateTtl(Claims claims) {

long exp = claims.getExpiration().getTime();

long now = System.currentTimeMillis();

return Math.max(0, exp - now);

}

}

性能对比:

| 指标 | 无缓存 | 有缓存 | 提升 |

|---|---|---|---|

| JWT验证耗时 | ~5ms | ~0.5ms | 90% |

| CPU使用率 | 高 | 低 | 显著降低 |

| 吞吐量 | 基准 | 提升37% | TPS +37% |

2.3 HMAC签名认证

HMAC签名适用于高安全场景,防止请求被篡改:

@Component

public class HmacSignatureAuthProcessor implements AuthProcessor {

@Override

public Mono<Boolean> validate(ServerWebExchange exchange, AuthConfig config) {

return Mono.fromCallable(() -> {

ServerHttpRequest request = exchange.getRequest();

HttpHeaders headers = request.getHeaders();

// 提取签名相关Header

String accessKey = headers.getFirst("X-Access-Key");

String timestamp = headers.getFirst("X-Timestamp");

String nonce = headers.getFirst("X-Nonce");

String signature = headers.getFirst("X-Signature");

// 验证时间戳(防止重放攻击)

validateTimestamp(timestamp);

// 验证nonce(防止重放)

validateNonce(nonce);

// 构建签名字符串

String signString = buildSignString(request, timestamp, nonce);

// 计算期望签名

String expectedSignature = hmacSha256(signString, getSecretKey(accessKey));

// 比较签名

return MessageDigest.isEqual(

signature.getBytes(StandardCharsets.UTF_8),

expectedSignature.getBytes(StandardCharsets.UTF_8)

);

});

}

private String buildSignString(ServerHttpRequest request, String timestamp, String nonce) {

return request.getMethod().name() + "\n"

+ request.getURI().getPath() + "\n"

+ timestamp + "\n"

+ nonce;

}

}

2.4 认证配置示例

JWT认证配置:

{

"routeId": "secure-api",

"authType": "JWT",

"secretKey": "your-256-bit-secret",

"issuer": "my-app",

"audience": "api-users",

"clockSkew": 30,

"enabled": true

}

HMAC认证配置:

{

"routeId": "partner-api",

"authType": "HMAC",

"accessKeys": {

"key001": "secret-for-key001",

"key002": "secret-for-key002"

},

"timestampTolerance": 300,

"enabled": true

}

三、SQL注入与XSS防护

3.1 安全防护过滤器

在认证之前,我们先进行请求体安全检测:

3.2 SQL注入防护

检测12种常见SQL注入模式:

@Component

public class SecurityGlobalFilter implements GlobalFilter, Ordered {

// SQL注入模式

private static final Pattern[] SQL_INJECTION_PATTERNS = {

// 联合查询注入

Pattern.compile("(?i)(\\bunion\\b.*\\bselect\\b)", Pattern.CASE_INSENSITIVE),

// 布尔盲注

Pattern.compile("(?i)(\\bor\\b.*\\b=\\b.*\\b1\\b.*\\b=\\b.*\\b1\\b)", Pattern.CASE_INSENSITIVE),

// 时间盲注

Pattern.compile("(?i)(\\bsleep\\s*\\(\\s*\\d+\\s*\\))", Pattern.CASE_INSENSITIVE),

// 堆叠查询

Pattern.compile(";\\s*(drop|alter|create|insert|update|delete)\\b", Pattern.CASE_INSENSITIVE),

// 注释符

Pattern.compile("(--|#|/\\*)", Pattern.CASE_INSENSITIVE),

// 信息函数

Pattern.compile("(?i)(\\buser\\(\\)|\\bversion\\(\\)|\\bdatabase\\(\\))", Pattern.CASE_INSENSITIVE),

// 文件操作

Pattern.compile("(?i)(\\bload_file\\b|\\binto\\s+outfile\\b)", Pattern.CASE_INSENSITIVE),

// 系统命令

Pattern.compile("(?i)(\\bexec\\b|\\bxp_cmdshell\\b)", Pattern.CASE_INSENSITIVE),

// 字符串拼接

Pattern.compile("(?i)(\\bconcat\\b.*\\b\\(\\b)", Pattern.CASE_INSENSITIVE),

// 十六进制编码

Pattern.compile("0x[0-9a-fA-F]{8,}", Pattern.CASE_INSENSITIVE),

// 特殊字符

Pattern.compile("['\";]", Pattern.CASE_INSENSITIVE),

// 注释绕过

Pattern.compile("/\\*.*?\\*/", Pattern.CASE_INSENSITIVE)

};

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

ServerHttpRequest request = exchange.getRequest();

// 检查URL参数

if (hasSqlInjection(request.getURI().toString())) {

return rejectRequest(exchange, "SQL injection detected in URL");

}

// 检查请求体

if (request.getMethod() == HttpMethod.POST || request.getMethod() == HttpMethod.PUT) {

return checkRequestBody(exchange, chain);

}

return chain.filter(exchange);

}

private boolean hasSqlInjection(String content) {

for (Pattern pattern : SQL_INJECTION_PATTERNS) {

if (pattern.matcher(content).find()) {

return true;

}

}

return false;

}

}

3.3 XSS防护

检测11种常见XSS攻击模式:

private static final Pattern[] XSS_PATTERNS = {

// 脚本标签

Pattern.compile("<script[^>]*>.*?</script>", Pattern.CASE_INSENSITIVE | Pattern.DOTALL),

// 事件处理器

Pattern.compile("on(load|error|click|mouseover|submit|focus|blur)\\s*=", Pattern.CASE_INSENSITIVE),

// javascript协议

Pattern.compile("javascript\\s*:", Pattern.CASE_INSENSITIVE),

// data协议

Pattern.compile("data\\s*:\\s*text/html", Pattern.CASE_INSENSITIVE),

// iframe

Pattern.compile("<iframe[^>]*>", Pattern.CASE_INSENSITIVE),

// object/embed

Pattern.compile("<(object|embed)[^>]*>", Pattern.CASE_INSENSITIVE),

// SVG

Pattern.compile("<svg[^>]*onload", Pattern.CASE_INSENSITIVE),

// img onerror

Pattern.compile("<img[^>]*onerror", Pattern.CASE_INSENSITIVE),

// 表达式

Pattern.compile("expression\\s*\\(", Pattern.CASE_INSENSITIVE),

// vbscript

Pattern.compile("vbscript\\s*:", Pattern.CASE_INSENSITIVE),

// base64编码

Pattern.compile("data\\s*:\\s*text/html;base64", Pattern.CASE_INSENSITIVE)

};

四、性能优化实战

4.1 IP过滤前置优化

优化前:IP过滤在认证之后执行

优化后:IP过滤在认证之前执行(Order=-500)

效果:

| 指标 | 优化前 | 优化后 | 提升 |

|---|---|---|---|

| 恶意IP请求处理时间 | ~10ms(经过认证) | ~1ms(直接拒绝) | 90% |

| 认证服务器负载 | 高(处理恶意请求) | 低(提前拦截) | 降低80% |

| 整体TPS | 基准 | 提升37% | TPS +37% |

4.2 JWT缓存优化

如前文所述,JWT验证缓存带来90%的性能提升。

4.3 连接池优化

@Configuration

public class HttpClientConfig {

@Bean

public HttpClient gatewayHttpClient() {

return HttpClient.create()

.option(ChannelOption.CONNECT_TIMEOUT_MILLIS, 5000)

.responseTimeout(Duration.ofSeconds(30))

.doOnConnected(conn -> conn

.addHandlerLast(new ReadTimeoutHandler(30))

.addHandlerLast(new WriteTimeoutHandler(30)))

.connectionProvider(ConnectionProvider.builder("gateway")

.maxConnections(1000)

.maxIdleTime(Duration.ofSeconds(30))

.maxLifeTime(Duration.ofMinutes(5))

.pendingAcquireTimeout(Duration.ofSeconds(10))

.evictInBackground(Duration.ofSeconds(30))

.build());

}

}

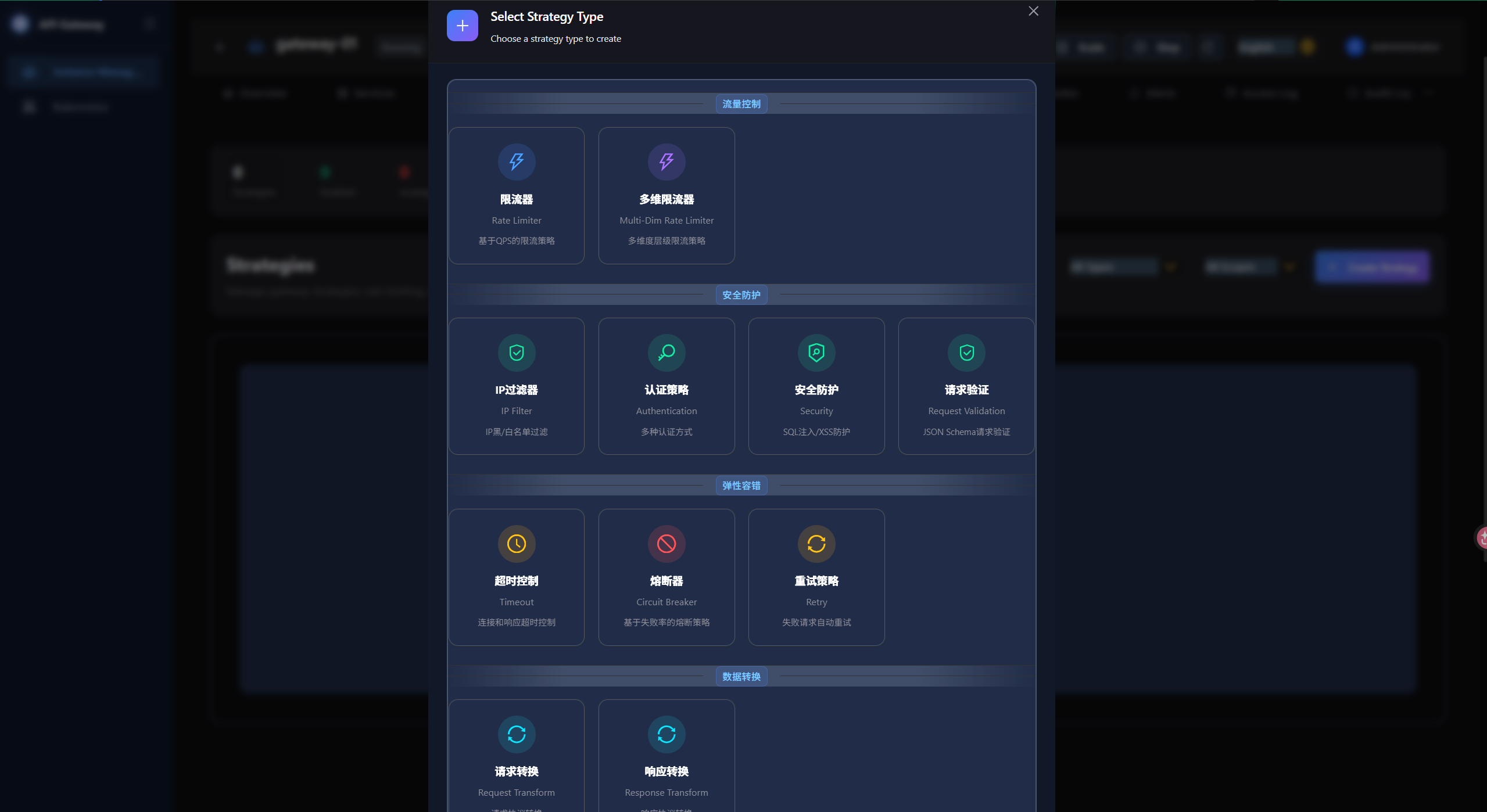

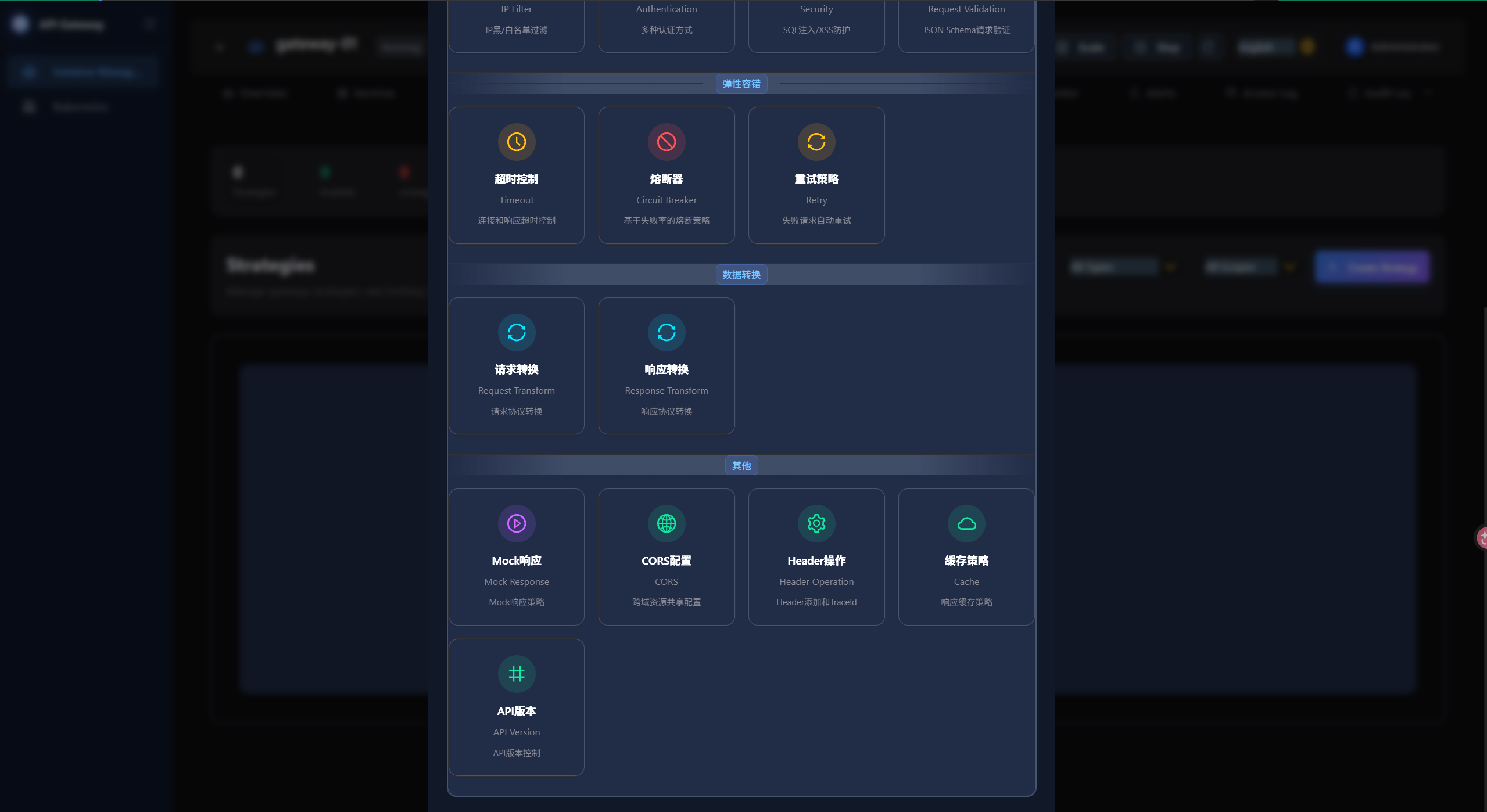

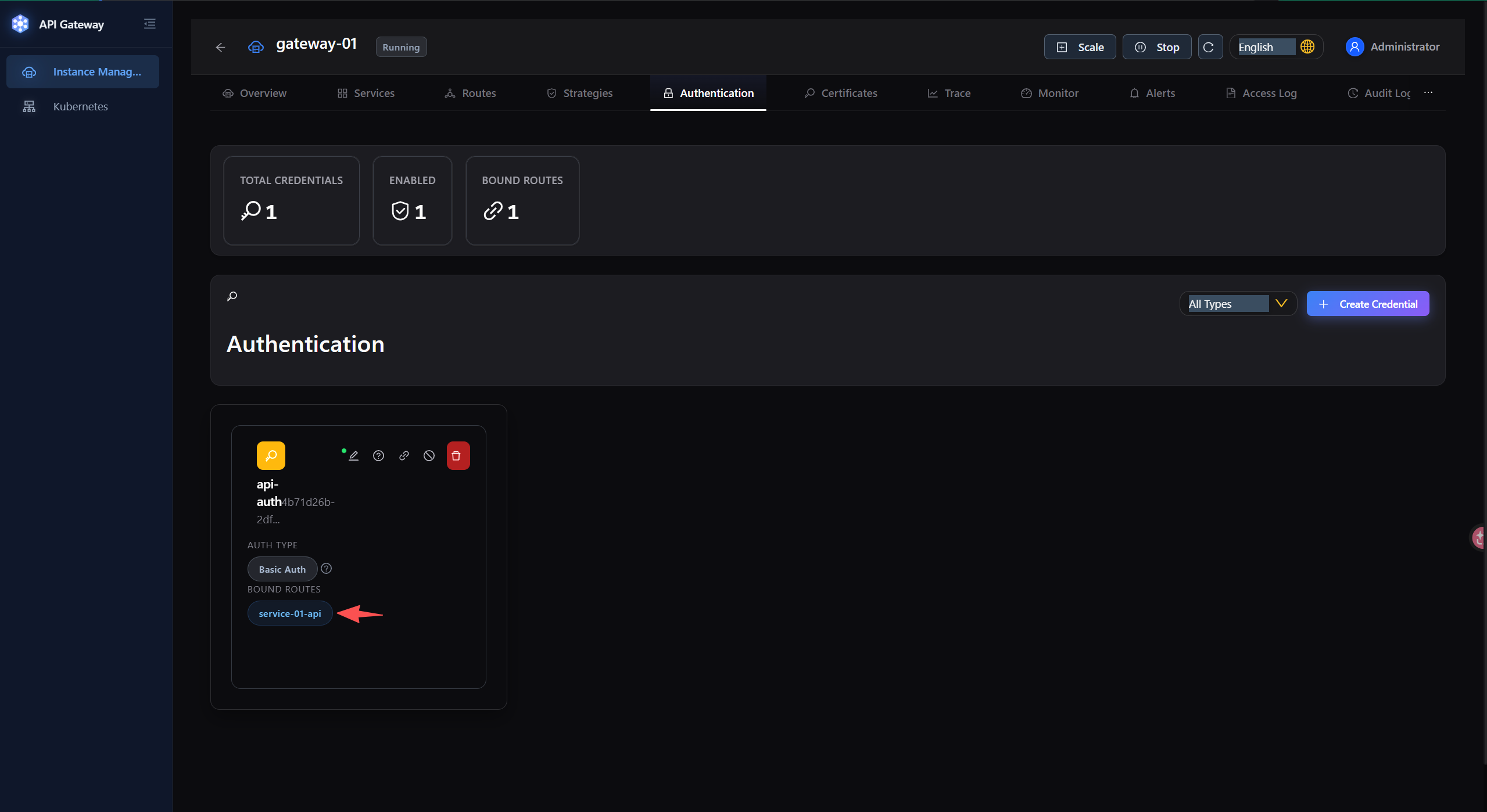

五、项目截图展示

5.1 策略配置

图18-20:策略配置界面,展示支持的策略类型:IP黑白名单、限流、熔断、超时、重试、降级等(18-19),以及鉴权配置绑定到具体路由(20)。

六、核心代码文件索引

| 功能 | 文件路径 | 说明 |

|---|---|---|

| 认证管理器 | my-gateway/src/main/java/com/leoli/gateway/auth/AuthProcessManager.java |

策略模式认证管理 |

| JWT认证处理器 | my-gateway/src/main/java/com/leoli/gateway/auth/JwtAuthProcessor.java |

JWT验证实现 |

| HMAC认证处理器 | my-gateway/src/main/java/com/leoli/gateway/auth/HmacSignatureAuthProcessor.java |

HMAC签名验证 |

| JWT验证缓存 | my-gateway/src/main/java/com/leoli/gateway/auth/JwtValidationCache.java |

JWT缓存优化 |

| 安全防护过滤器 | my-gateway/src/main/java/com/leoli/gateway/filter/security/SecurityGlobalFilter.java |

SQL注入/XSS防护 |

| IP过滤器 | my-gateway/src/main/java/com/leoli/gateway/filter/security/IPFilterGlobalFilter.java |

IP黑白名单 |

| 混合限流过滤器 | my-gateway/src/main/java/com/leoli/gateway/filter/ratelimit/HybridRateLimiterFilter.java |

Redis+本地混合限流 |

七、总结与预告

本篇总结

本文深入介绍了企业级API网关的安全防护体系与性能优化:

- 多层安全防护:IP过滤→SQL/XSS防护→认证→限流→熔断,层层把关

- 5种认证方式:JWT、API Key、Basic、HMAC、OAuth2,策略模式灵活切换

- JWT缓存优化:90%性能提升,TPS提升37%

- SQL注入/XSS防护:23种攻击模式识别,正则+特征双引擎检测

- IP过滤前置:恶意IP请求处理时间从10ms降至1ms,降低认证服务器负载80%

- 连接池优化:最大1000连接,30秒空闲回收,5秒连接超时

- 性能优化实战:通过IP过滤前置、JWT缓存、连接池优化,整体TPS提升37%

下篇预告

第3篇:弹性设计与限流降级

- 熔断器设计(Resilience4j状态机)

- 超时与重试机制

- Shadow Quota限流降级方案(核心亮点)

- Redis故障时平滑降级,避免流量突刺

- 动态调整配额,渐进式恢复

- 多维度限流策略(IP、用户、路由、全局)

- 非阻塞锁设计(保护EventLoop线程)

敬请期待!

参考资料

关于作者

李朝,网关开发,7年+分布式系统经验,专注于API网关、微服务架构、云原生技术领域。

50天独立开发企业级API网关平台,涵盖44项核心功能、561个测试用例,从架构设计到生产环境部署全流程实践。

专业服务

如果你需要构建类似的API网关或微服务平台,我可以提供以下服务:

- API网关定制开发:根据业务需求定制开发网关功能

- 架构设计与咨询:微服务架构设计、技术选型、性能优化

- 性能调优:JVM调优、连接池优化、限流降级方案

- AI集成:AI Copilot开发、智能运维、自动化诊断

联系方式:

- Email: lizhao5695@gmail.com

- Upwork: https://www.upwork.com/freelancers/~017be8c63f36907379

- GitHub: https://github.com/leoli5695

- 演示地址: https://www.bilibili.com/video/BV1S29xBsEt2

需要API网关或微服务架构方面的帮助? 欢迎通过邮件或Upwork联系我,提供技术咨询和定制开发服务。

openEuler 是由开放原子开源基金会孵化的全场景开源操作系统项目,面向数字基础设施四大核心场景(服务器、云计算、边缘计算、嵌入式),全面支持 ARM、x86、RISC-V、loongArch、PowerPC、SW-64 等多样性计算架构

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)