日薪 2700 真香!运维转型护网蓝队完整攻略,3 个月从日志分析成长为应急响应高手

作为运维,你每天打交道的服务器日志、资产清单、漏洞排查,正是护网蓝队的核心工作 —— 别再觉得 “护网要懂渗透测试”,根据奇安信 2025 年护网招募数据,蓝队 72% 的岗位只要求 “会看日志、能筛异常、懂基础配置”,而这些技能你早已熟练掌握。某国企护网蓝队负责人直言:“我们优先招运维,因为他们比纯安全新人更懂企业真实网络架构,不用花时间适应系统环境,上手就能干活。”

一、运维转护网蓝队:你的优势比你想的大

作为运维,你每天打交道的服务器日志、资产清单、漏洞排查,正是护网蓝队的核心工作 —— 别再觉得 “护网要懂渗透测试”,根据奇安信 2025 年护网招募数据,蓝队 72% 的岗位只要求 “会看日志、能筛异常、懂基础配置”,而这些技能你早已熟练掌握。某国企护网蓝队负责人直言:“我们优先招运维,因为他们比纯安全新人更懂企业真实网络架构,不用花时间适应系统环境,上手就能干活。”

更关键的是薪资差距:基础运维月薪普遍 12K-15K,而护网蓝队日薪 1500-2700,15 天的护网收入就能抵得上运维 1 个月工资;若能积累 3 次以上护网经验,转型全职安全工程师,薪资直接翻倍(市场平均 25K-35K / 月)。

二、3 个月速成计划:只练护网高频技能(不做无用功)

1. 第 1 个月:搞定日志分析(蓝队核心生产力)

日志分析是蓝队的 “吃饭技能”,护网 80% 的攻击识别都靠它,重点练 ELK 和 Splunk(甲方 90% 用这两款工具):

-

核心目标:10 分钟内从海量日志中筛选出高危攻击(暴力破解、SQL 注入等)

-

实操训练:

① 每天花 2 小时,在 ELK 中模拟护网场景练习:

-

导入开源日志样本(推荐 ELK 官方测试日志集),练 “按 IP 查询登录记录”“按关键词筛选攻击行为”;

-

记牢 3 类高危关键词:“login failed”(暴力破解)、“remote code execution”(远程代码执行)、“unauthorized access”(未授权访问),护网时直接复制粘贴搜索,效率提升 5 倍。

② 周末做 “实战模拟”:用 Nmap 模拟暴力破解自己的测试服务器,然后在 ELK 中查找对应的攻击日志,验证是否能快速定位。

-

-

工具技巧:把常用搜索语句保存为 ELK “搜索模板”,比如 “暴力破解筛选模板”“SQL 注入筛选模板”,护网时直接调用,不用重复写语句。

2. 第 2 个月:练资产梳理 + 漏洞验证(蓝队基础工作)

护网前甲方会要求 “3 小时内完成全量资产统计”,漏洞验证则是蓝队的核心产出,这两步做好了能直接获得甲方认可:

-

资产梳理:

① 工具:Nmap(必学)+ Excel(统计用)

② 实操:用 Nmap 扫描 “IP + 端口 + 系统版本”,命令:

nmap -sV 目标IP段,扫描结果按 “IP、端口、服务、系统版本、负责人” 整理成 Excel 表格;③ 技巧:提前准备好资产统计模板,护网时直接填信息,比临时整理节省 3 小时;用 Nmap 的 - oG 参数导出扫描结果,再导入 Excel,自动拆分字段,避免手动录入出错。

-

漏洞验证:

① 重点练 2 类高频漏洞:Tomcat 弱口令、MySQL 空密码(占护网漏洞的 60%);

② 实操:用 BurpSuite 尝试登录 Tomcat 后台(默认端口 8080),用 Navicat 测试 MySQL 连接(默认端口 3306),验证成功后记录 “漏洞 IP + 端口 + 验证结果”,填到甲方提供的漏洞报告表;

③ 避坑:只验证,不篡改数据或上传文件,避免触碰合规红线。

3. 第 3 个月:熟悉应急响应流程(蓝队价值天花板)

应急响应速度是甲方考核蓝队的核心指标,“1 小时止损 + 8 小时复原” 是基本要求:

-

核心流程:发现异常→隔离止损→溯源分析→漏洞修复→恢复业务→撰写报告

-

实操训练:

① 模拟场景:测试服务器被上传 WebShell,按流程处置:

-

隔离止损:在防火墙中封禁攻击 IP,断开服务器对外网络;

-

溯源分析:在 ELK 中查找 WebShell 上传的日志,定位攻击时间、攻击 IP、上传路径;

-

漏洞修复:删除 WebShell 文件,修复文件上传漏洞(限制上传后缀、设置文件不可执行权限);

-

恢复业务:解除网络隔离,持续监测 1 小时,确认无新攻击;

-

撰写报告:按甲方模板填写 “漏洞详情、处置步骤、预防建议”。

② 工具准备:提前下载便携版 ELK(用于现场查日志)、漏洞修复补丁库(Windows/Linux 常用补丁)、应急响应报告模板,避免临时下载浪费时间。

-

三、接单渠道 + 薪资谈判技巧(快速变现)

1. 靠谱接单渠道(按优先级排序)

-

① 安全厂商招募:奇安信、360 政企安全的官方公众号 / 招募群,定期发布护网项目,薪资有保障(日薪 1800 起);

-

② 本地网安协会:联系当地网安协会,加入护网人才库,优先对接政企项目;

-

③ 行业社群:脉脉 “护网接单” 话题、FreeBuf 护网交流群,注意甄别中介,优先选直招项目;

-

④ 甲方内推:若之前有企业运维服务经验,联系甲方安全负责人,争取内推名额。

2. 薪资谈判话术(多要 500-1000 元 / 天)

-

新手话术:“我是运维出身,熟悉 ELK 日志分析和 Nmap 资产梳理,之前做过 50 台服务器的安全监测,能快速适配企业架构,希望日薪 2000 元。”

-

有经验话术:“我参与过 2 次政务护网项目,独立完成日志分析和应急响应,提交过 12 个高危漏洞报告,能负责蓝队辅助岗全流程工作,希望日薪 2500-2700 元。”

四、护网实战避坑(新手必看)

-

不擅自修改甲方系统配置:哪怕发现漏洞,也只能上报,不能自己动手修复;

-

所有操作留痕:扫描、日志分析、漏洞验证的结果都要记录,避免后续出现责任纠纷;

-

遵守授权范围:只扫描甲方提供的授权 IP,哪怕只差一位也别碰,否则可能被纳入行业黑名单。

学习资源

如果你也是零基础想转行网络安全,却苦于没系统学习路径、不懂核心攻防技能?光靠盲目摸索不仅浪费时间,还消磨自己信心。这份 360 智榜样学习中心独家出版《网络攻防知识库》专为转行党量身打造!

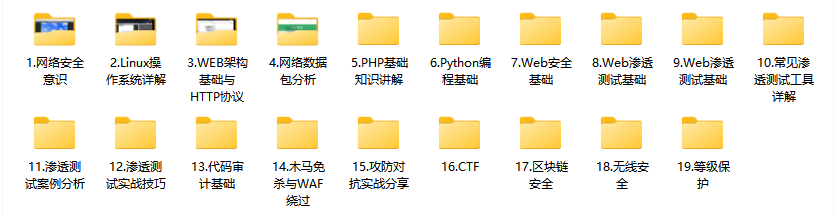

01 内容涵盖

这份资料专门为零基础转行设计,19 大核心模块从 Linux系统、Python 基础、HTTP协议等地基知识到 Web 渗透、代码审计、CTF 实战层层递进,攻防结合的讲解方式让新手轻松上手,真实实战案例 + 落地脚本直接对标企业岗位需求,帮你快速搭建转行核心技能体系!

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * (安全链接,放心点击)

02 知识库价值

- 深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

- 广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

- 实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

03 谁需要掌握本知识库

- 负责企业整体安全策略与建设的 CISO/安全总监

- 从事渗透测试、红队行动的 安全研究员/渗透测试工程师

- 负责安全监控、威胁分析、应急响应的 蓝队工程师/SOC分析师

- 设计开发安全产品、自动化工具的 安全开发工程师

- 对网络攻防技术有浓厚兴趣的 高校信息安全专业师生

04 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

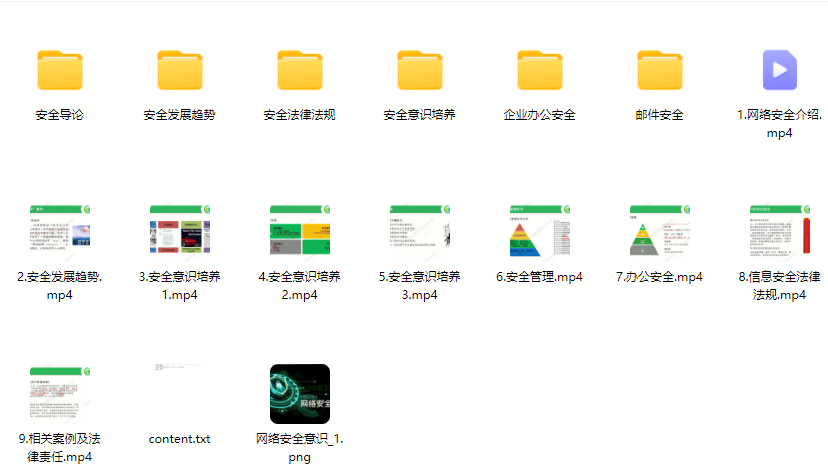

1、网络安全意识

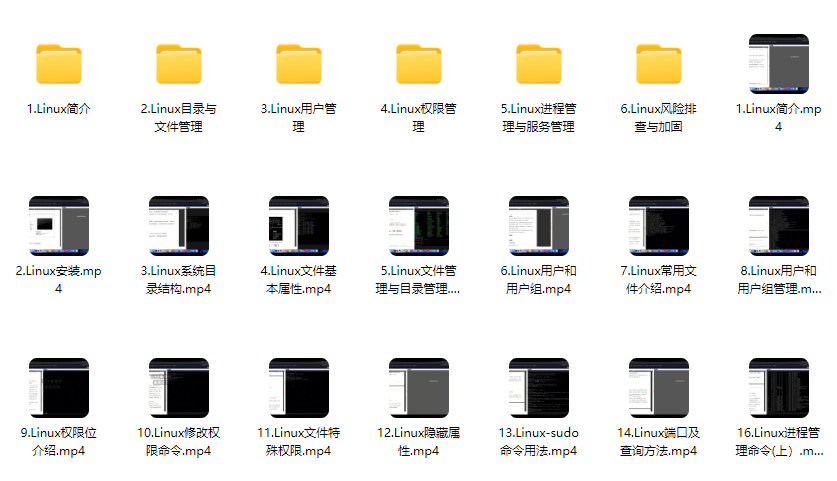

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

这份完整版的网络安全学习资料已经上传CSDN【保证100%免费】

**读者福利 |** *CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 * **(安全链接,放心点击)**

本文转自网络如有侵权,请联系删除。

openEuler 是由开放原子开源基金会孵化的全场景开源操作系统项目,面向数字基础设施四大核心场景(服务器、云计算、边缘计算、嵌入式),全面支持 ARM、x86、RISC-V、loongArch、PowerPC、SW-64 等多样性计算架构

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)