HSM硬件加密机到底是什么?为什么银行、政务系统都必须用它来保护密钥?

HSM(Hardware Security Module,硬件安全模块)是一种专用的密码运算硬件设备,用于安全地生成、存储和管理密钥,以及执行密码运算。在国内,HSM 通常被称为**“服务器密码机"或"硬件加密机”**,属于《商用密码管理条例》管制的密码产品。它是整个密码安全体系的"信任根"。所有的加密、签名、认证,最终都依赖于密钥的安全性。如果密钥可以被软件层面的攻击提取,那么再复杂的加密算法也

摘要:银行的核心交易系统、政务的电子签章平台、CA机构的证书签发——这些对安全要求最高的场景,无一例外都依赖HSM(Hardware Security Module)硬件加密机。本文用通俗的方式讲解HSM的内部构造、工作原理、核心功能,以及为什么"纯软件加密"在高安全场景下永远不够用。

一个问题:密钥为什么不能只靠软件保护?

假设你是一家银行的系统架构师,需要保护的核心密钥如下:

核心密钥资产:

├── RSA-4096 签名私钥(数字签名)

├── SM2 签名私钥(国密签名)

├── AES-256 主密钥(数据库加密)

└── SM4 数据加密密钥(传输加密)

这些密钥如果泄露,意味着:

- 数字签名可以被伪造(任何人可以冒充银行签发交易指令);

- 数据库加密形同虚设(拿到密钥就能解密所有用户数据);

- 传输加密被破解(中间人可以解密所有交易数据)。

方案A:软件加密(密钥存在服务器磁盘上)

存储方式:

密钥文件 → AES-256加密 → 密码保护 → 存在服务器磁盘

攻击路径:

1. 入侵服务器 → 找到密钥文件

2. 内存dump → 找到解密后的密钥

3. 调试器附加 → 直接从进程内存读取密钥

4. Rootkit → 拦截密钥使用时的内存数据

问题很明显:只要服务器被入侵,密钥就能被提取。

方案B:HSM硬件加密机

存储方式:

密钥 → 生成并存储在独立硬件设备内部

→ 密钥永不明文离开硬件

→ 所有密码运算在硬件内部完成

攻击路径:

1. 入侵服务器 → 无法获取密钥(密钥不在服务器上)

2. 物理接触HSM → 硬件防篡改机制触发 → 密钥自动销毁

3. 拆解HSM芯片 → 硬件级防护(环氧树脂封装、光敏传感器)

这就是银行、政务系统必须用HSM的根本原因:密钥的物理隔离和硬件级保护。

一、HSM 是什么

1.1 定义

HSM(Hardware Security Module,硬件安全模块)是一种专用的密码运算硬件设备,用于安全地生成、存储和管理密钥,以及执行密码运算。

在国内,HSM 通常被称为**“服务器密码机"或"硬件加密机”**,属于《商用密码管理条例》管制的密码产品。

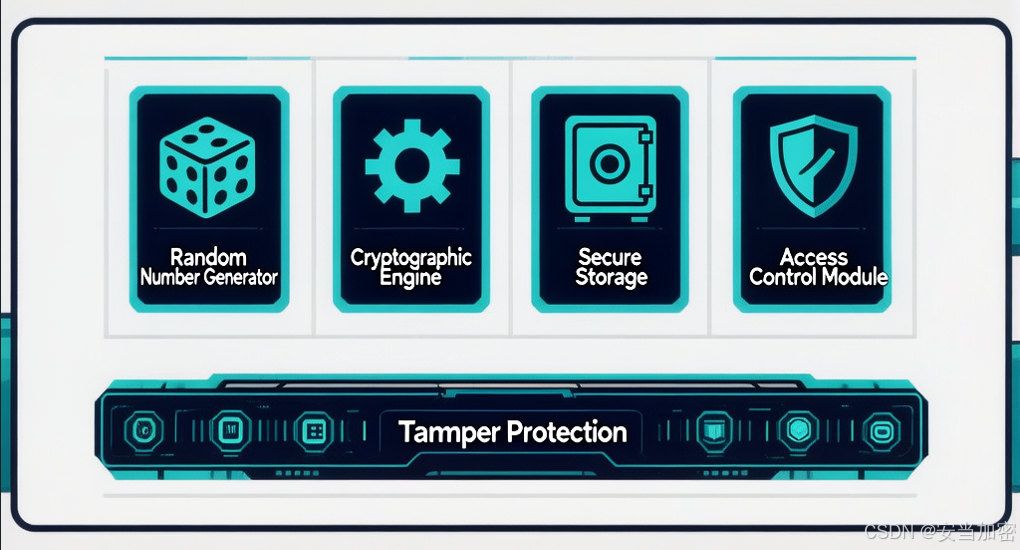

1.2 HSM 的核心能力

┌──────────────────────────────────────────┐

│ HSM 硬件加密机 │

│ │

│ ┌──────────────┐ ┌──────────────┐ │

│ │ 密钥生成引擎 │ │ 密码运算引擎 │ │

│ │ (真随机数) │ │ (SM2/SM4/ │ │

│ │ │ │ AES/RSA) │ │

│ └──────┬───────┘ └──────┬───────┘ │

│ │ │ │

│ ┌──────▼───────┐ ┌──────▼───────┐ │

│ │ 安全存储区域 │ │ 访问控制引擎 │ │

│ │ (密钥存储) │ │ (多角色/多权限)│ │

│ └──────────────┘ └──────────────┘ │

│ │

│ ┌──────────────────────────────────┐ │

│ │ 防篡改保护机制 │ │

│ │ (温度传感器/光敏/电压检测/ │ │

│ │ 环氧树脂封装/零化电路) │ │

│ └──────────────────────────────────┘ │

└──────────────────────────────────────────┘

1.3 HSM vs 软件加密:关键差异

| 维度 | 软件加密 | HSM 硬件加密 |

|---|---|---|

| 密钥存储 | 服务器磁盘/内存 | HSM 内部安全存储区 |

| 密钥导出 | 可以导出(风险点) | 密钥永不明文导出 |

| 密码运算 | 服务器CPU | HSM 专用密码运算芯片 |

| 物理防护 | 无 | 防篡改、防拆解 |

| 随机数质量 | 伪随机(可预测) | 物理噪声源真随机 |

| 合规认证 | 无 | 商密认证 / FIPS 140-2 |

| 性能 | 受服务器CPU负载影响 | 专用硬件,稳定高速 |

| 密钥生命周期管理 | 手动/脚本 | 内置完整的密钥管理 |

| 多角色权限控制 | 操作系统级别 | 硬件级别,更严格 |

二、HSM 内部核心组件详解

2.1 真随机数生成器(TRNG)

这是HSM最重要的组件之一。

为什么不能用"伪随机"?

# Python 的 random 模块(伪随机)

import random

random.seed(42) # 固定种子

print(random.randint(0, 999999)) # 永远输出 50495

伪随机数是确定性的——知道种子就能预测所有输出。如果攻击者知道了随机数种子,就能预测出生成的密钥。

HSM 使用物理噪声源生成真随机数:

常见物理噪声源:

1. 热噪声(约翰逊噪声)—— 电阻中的电子热运动

2. 光子计数噪声 —— 光电二极管的量子效应

3. 环形振荡器抖动 —— 时钟信号的随机相位偏移

4. 放射性衰变 —— 极少使用,但最"真"

生成过程:

物理噪声 → 采样 → 数字化 → 健康检测(NIST SP 800-90B)

→ 后处理 → 真随机数输出

关键指标:NIST SP 800-90B 标准要求的最小熵值为 0.997 bits/bit。合格的HSM必须通过此检测。

2.2 安全存储区域

密钥在HSM内部存储的方式:

密钥存储层次:

Level 1:非易失性安全存储(NVRAM/Flash)

└── 密钥以加密形式持久化存储

└── 加密密钥由硬件硬编码(无法修改/提取)

Level 2:易失性安全存储(SRAM)

└── 密钥在使用时加载到SRAM

└── 断电即刻清除(ms级)

Level 3:寄存器级

└── 密钥运算过程中只在CPU寄存器中存在

└── 运算完成后立即清零

设计原则:密钥在硬件中的明文存在时间尽可能短。

2.3 密码运算引擎

HSM 内置专用的密码运算芯片,支持多种算法:

| 算法类型 | 具体算法 | 用途 |

|---|---|---|

| 对称加密 | SM1、SM4、AES-128/192/256 | 数据加密解密 |

| 非对称加密 | SM2、RSA-1024/2048/4096、ECC | 数字签名、密钥交换 |

| 哈希算法 | SM3、SHA-1/256/384/512 | 消息摘要、完整性校验 |

| MAC算法 | HMAC-SM3、HMAC-SHA256 | 消息认证码 |

| 随机数 | SM2/SMA/AES-CTR-DRBG | 密钥生成 |

性能参考(某国产HSM型号):

SM2 签名: 2,500 次/秒

SM2 验签: 5,000 次/秒

SM4 加密: 800 Mbps

RSA-2048 签名: 1,200 次/秒

AES-256-GCM: 1.2 Gbps

2.4 防篡改机制

这是 HSM 区别于普通加密硬件的核心:

防篡改检测手段:

┌────────────────────────────────────────┐

│ 温度传感器 → 检测异常加热(热风枪攻击) │

│ 光敏传感器 → 检测开盖(物理入侵) │

│ 电压监测 → 检测异常电压(故障注入) │

│ 频率监测 → 检测时钟异常(毛刺攻击) │

│ 外壳完整性 → 环氧树脂封装,一拆即毁 │

│ 零化电路 → 检测到入侵 → 密钥立即销毁 │

└────────────────────────────────────────┘

触发策略:

任何一项检测异常 → HSM 进入"零化"状态

→ 安全存储区中的密钥被物理销毁

→ HSM 永久锁定,无法恢复

→ 所有密码运算停止

这意味着:即使攻击者物理拿到了 HSM 设备,也无法从中提取密钥。

三、HSM 的核心应用场景

3.1 数字签名

场景:银行的电子签章、政务的电子公文签名

传统方式(软件签名):

私钥在服务器上 → 签名时从磁盘加载到内存 → 签名 → 内存中的私钥可被提取

HSM 方式:

私钥始终在HSM内部 → 签名请求发送到HSM → HSM内部完成签名 → 只返回签名结果

私钥从不离开HSM硬件

3.2 SSL/TLS 密钥保护

场景:HTTPS 网站的私钥保护

没有 HSM:

Web服务器内存中存储SSL私钥 → 入侵服务器 → 提取私钥 → 伪造HTTPS证书

有 HSM:

SSL私钥在HSM中 → TLS握手时由HSM完成密码运算 → 私钥从不离开HSM

→ 即使服务器被完全控制,也无法伪造证书

3.3 数据库加密(TDE)的密钥保护

场景:数据库透明加密的主密钥保护

架构:

HSM(根密钥)→ KSP密钥管理平台(数据加密密钥)→ TDE加密层(文件加密)

价值:

即使数据库服务器被入侵,没有HSM也无法获取解密密钥

即使KSP被入侵,根密钥仍在HSM中无法提取

3.4 密钥全生命周期管理

HSM 内置完整的密钥生命周期管理功能:

密钥生命周期:

生成 → 存储 → 激活 → 使用 → 备份 → 轮换 → 归档 → 销毁

HSM 支持的管理功能:

├── 密钥生成(真随机数)

├── 密钥导入(加密导入,明文永不传输)

├── 密钥导出(加密导出,或设置为不可导出)

├── 密钥轮换(旧密钥→新密钥的无缝切换)

├── 密钥备份(加密备份到安全介质)

├── 密钥恢复(需多角色授权)

├── 密钥归档(不再使用但需保留)

└── 密钥销毁(物理销毁,不可恢复)

3.5 其他典型场景

| 场景 | HSM 的角色 |

|---|---|

| PKI/CA 证书签发 | 保护CA根密钥,签发数字证书 |

| 区块链 | 签名交易、管理钱包密钥 |

| 代码签名 | 保护代码签名证书私钥 |

| VPN/IPSec | 管理VPN网关的预共享密钥和证书 |

| IoT设备 | 批量签发设备证书 |

| 身份认证 | 保护OTP/UKEY认证的根密钥 |

四、HSM 的形态与部署方式

4.1 物理形态

| 形态 | 特点 | 适用场景 |

|---|---|---|

| PCIe 插卡 | 插在服务器内部 | 单服务器高性能场景 |

| 机架式(1U/2U) | 独立机架设备,网络接口 | 数据中心标准部署 |

| USB/USB-Token | 便携式,小型化 | 开发测试、个人签名 |

| 云HSM | 云服务商提供 | 云上业务 |

4.2 部署架构

单机部署(适合中小规模):

应用服务器 → 网络连接 → HSM

集群部署(适合高可用场景):

┌→ HSM 主节点

应用服务器 →│

└→ HSM 备节点(热备)

多租户部署(适合云平台/多业务线):

业务线A(独立密钥空间)──┐

业务线B(独立密钥空间)──┤→ HSM(多租户隔离)

业务线C(独立密钥空间)──┘

4.3 接口方式

# 标准 API 接口(PKCS#11)

# C/C++/Java/Python 都有对应的 PKCS#11 库

# RESTful API(现代HSM普遍支持)

POST /api/v1/sign

{

"key_id": "rsa-sign-key-001",

"algorithm": "SM2",

"data": "base64_encoded_data"

}

# JCE Provider(Java应用)

Security.addProvider(new HSMProvider());

KeyStore ks = KeyStore.getInstance("HSM");

ks.load(null, pin);

五、选型关键指标

5.1 认证资质

在国内使用HSM,最关键的认证是:

| 认证 | 颁发机构 | 说明 |

|---|---|---|

| 商用密码产品认证 | 国家密码管理局 | 国内使用HSM必须具备 |

| FIPS 140-2 Level 3 | NIST(美国) | 国际通用安全认证 |

| 等保合规 | 公安部 | 配合等保三级及以上 |

| 银联认证 | 中国银联 | 金融行业特有 |

没有商密认证的HSM不能用于政务和金融等关键行业。

5.2 性能指标

根据业务场景选择合适的性能级别:

| 场景 | SM2签名需求 | 推荐性能 |

|---|---|---|

| 小型企业 | < 100次/秒 | 入门级 |

| 中型企业 | 100-1000次/秒 | 标准级 |

| 大型金融 | > 1000次/秒 | 企业级 |

| CA机构 | > 5000次/秒 | 高性能级 |

5.3 高可用

生产环境HSM必须考虑高可用:

推荐方案:

1. 双机热备:主节点故障时,备节点自动接管(切换时间 < 5秒)

2. 密钥同步:主备节点的密钥实时同步

3. 负载均衡:多台HSM通过负载均衡器分配请求

六、常见误区

误区 1:服务器放在机房就够了

机房的物理安全(门禁、监控)和HSM的防篡改保护是完全不同的安全维度。机房防护的是"谁可以物理接触",HSM防护的是"物理接触后能做什么"。即使攻击者物理拿到了服务器,没有HSM的密钥,数据仍然安全。

误区 2:用云KMS代替HSM

云KMS(如AWS KMS、阿里云KMS)本质上也是基于HSM实现的,但密钥由云厂商管理。如果你的合规要求"密钥必须由自己掌控"(如密评要求),需要使用自己部署的HSM。两者不是替代关系,而是不同场景的选择。

误区 3:HSM 很贵,用不起

HSM的价格范围很广,从几千元的入门级PCIe卡到几十万的企业级机架设备都有。中小企业的核心密钥保护,一台入门级HSM的成本可能还不到一次安全事件损失的一小部分。

误区 4:有了HSM就绝对安全

HSM是安全体系中的一环,不是全部。如果密钥使用策略配置不当(比如允许导出密钥)、访问控制不严格、日志审计不完整,即使有HSM也可能被绕过。

总结

HSM 硬件加密机的核心价值可以用一句话概括:它是整个密码安全体系的"信任根"。

所有的加密、签名、认证,最终都依赖于密钥的安全性。如果密钥可以被软件层面的攻击提取,那么再复杂的加密算法也是徒劳的。HSM 通过硬件级的物理隔离和防篡改保护,确保密钥的安全性不受软件层面的攻击影响。

| 安全层级 | 技术手段 | 防御目标 |

|---|---|---|

| 物理层 | 防篡改机制 | 防止物理入侵提取密钥 |

| 硬件层 | 安全存储区 | 密钥永不明文导出 |

| 运算层 | 密码运算引擎 | 密钥运算在硬件内完成 |

| 管理层 | 生命周期管理 | 规范化的密钥使用流程 |

| 合规层 | 商密/FIPS认证 | 满足行业合规要求 |

如果你的业务涉及金融交易、电子签名、敏感数据加密等场景,HSM 不是"锦上添花",而是安全体系的地基。

密码学可以保证算法的安全,但无法保证密钥存储的安全——这正是HSM存在的意义。

openEuler 是由开放原子开源基金会孵化的全场景开源操作系统项目,面向数字基础设施四大核心场景(服务器、云计算、边缘计算、嵌入式),全面支持 ARM、x86、RISC-V、loongArch、PowerPC、SW-64 等多样性计算架构

更多推荐

已为社区贡献10条内容

已为社区贡献10条内容

所有评论(0)