linux内核漏洞预警|Dirty Frag来袭,容器逃逸+Root提权双重威胁

退一步说,就算一次攻击失败了,也不会导致服务器内核宕机、蓝屏,黑客可以反复尝试,隐蔽性直接拉满,咱们很难发现。,等于之前花时间做的防护,全白忙活了。除此之外,这个漏洞还有个致命点——能冲破容器的隔离保护,一旦被黑客利用,他们就能从容器里面逃出来,直接控制整个服务器,这对咱们做云原生、容器集群的同行来说,简直是灭顶之灾。再看RHEL这类企业版系统,虽然默认不装rxrpc模块,能防住第二套方案,但它又

各位运维、网安的老铁们,又一个Linux底层漏洞爆发,几乎所有Linux系统都能攻破!

又一个能跟Dirty Pipe、Copy Fail掰手腕的Linux内核超级漏洞火了,名字叫Dirty Frag。现在已经监测到真实的在野攻击,Ubuntu、RHEL、CentOS、Fedora这些主流系统全中招,普通本地用户随便操作一下,就能提权拿到Root最高权限,容器环境里还能直接逃逸,这风险不是传闻,是实打实存在的。

最近微软安全团队曝光了完整的攻击流程,咱们直接看真实的入侵操作,就知道有多吓人。

黑客先靠SSH弱口令、接口漏洞这些简单手段,闯过服务器的外网防护,拿到服务器的交互式操作权限(Shell);接着上传一个恶意程序(ELF文件)并运行,借助su命令触发Dirty Frag漏洞,一秒就提权成功。拿到最高权限后,他们会立马篡改GLPI系统的LDAP认证配置,遍历服务器的目录和系统设置,删除、销毁PHP会话文件,一边偷敏感数据,一边搞破坏,整套操作行云流水,就是黑产常用的套路。

很多同行第一眼看到,都会觉得这就是个普通的本地提权漏洞,打个补丁就完事,其实真的低估了它的危害。

Dirty Frag不是单个漏洞,而是把xfrm-ESP页缓存写入(CVE-2026-43284) 和RxRPC页缓存写入(CVE-2026-43500) 两个漏洞绑在一起用,互相补坑,做到了几乎所有Linux系统都能攻破。一个漏洞是2017年内核代码更新时埋下的,另一个是2023年新增代码时留的隐患,藏了好几年才被安全研究员挖出来。

坦率讲,这种绑在一起用的内核漏洞,最可怕的地方就是适配性太好,几乎没有死角。

咱们用大白话把这两个漏洞的互补逻辑讲透,保证一听就懂:Dirty Frag其实就是两套攻击方案,互相兜底、不留死角。第一套是xfrm-ESP漏洞(CVE-2026-43284),它要想发挥作用,必须得让服务器开放“用户命名空间”这个权限,只要开了这个权限,它就能趁机攻击;而咱们常用的Ubuntu系统,虽然用AppArmor这个安全工具,默认把“用户命名空间”给封死了,看似能防住第一套方案,但它偏偏默认加载了rxrpc内核模块,刚好给第二套RxRPC漏洞(CVE-2026-43500)留了后门,黑客照样能钻空子。再看RHEL这类企业版系统,虽然默认不装rxrpc模块,能防住第二套方案,但它又开放了“用户命名空间”权限,第一套xfrm-ESP漏洞就能直接发力,所以不管哪种系统,都躲不过攻击。

更离谱的还在后面,这个漏洞的底层问题的太坑人了:它不是那种靠运气才能成功的漏洞,而是实打实的逻辑漏洞,不用卡什么“网络竞态时间窗口”(说白了就是不用赌运气),只要按照步骤操作,攻击成功率几乎是100%;退一步说,就算一次攻击失败了,也不会导致服务器内核宕机、蓝屏,黑客可以反复尝试,隐蔽性直接拉满,咱们很难发现。最坑的是什么?之前咱们为了防Copy Fail漏洞,特意把algif_aead模块拉黑,以为能高枕无忧,结果在Dirty Frag面前,这个操作完全没用,等于之前花时间做的防护,全白忙活了。除此之外,这个漏洞还有个致命点——能冲破容器的隔离保护,一旦被黑客利用,他们就能从容器里面逃出来,直接控制整个服务器,这对咱们做云原生、容器集群的同行来说,简直是灭顶之灾。

平时跟各行各业的运维兄弟交流,总能发现一些常见的安全漏洞,这次这个漏洞一出来,这些问题就更明显了。

很多团队都抱着侥幸心理,觉得内核高危漏洞离自己很远,只要端口没暴露、业务能正常跑,就不管了,服务器内核版本常年不更新,任由老代码里的隐患一直存在。还有不少运维做安全,只做表面功夫,跟风封堵了老漏洞就躺平,从不关注新漏洞怎么绕过、会带来什么新威胁。更常见的是,服务器的内核模块完全不管,esp4、esp6、rxrpc这些用不上的网络模块,常年开机自启,平白无故扩大了被攻击的范围;容器部署更是裸奔,不做seccomp策略加固,也不限制高危内核接口的调用,等于给黑客留好了大门。

和中科技小编认为这次Dirty Frag漏洞的曝光,就是给咱们所有运维、网安人上了一堂实打实的课。

Linux内核是服务器、云计算、嵌入式设备的根基,根本不存在一劳永逸的安全。早年留下的代码漏洞、后来新增协议的逻辑问题,随时都可能被安全研究员和黑产挖出来利用。只靠老的防护方法撑着、不重视内核模块的精细管理、放任容器环境不加固,早晚都会被黑客找到突破口。

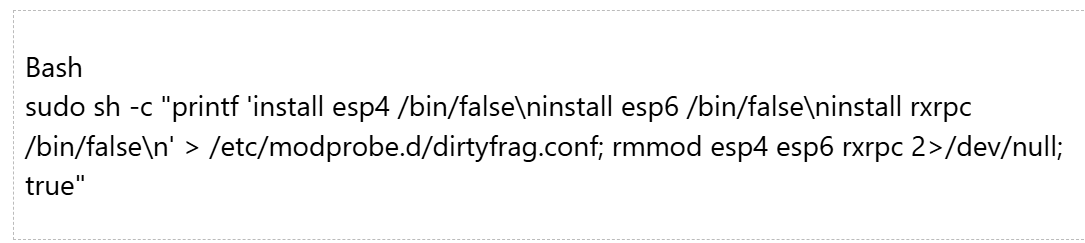

现在官方虽然已经在主线内核里修复了漏洞,也给了正式的CVE编号,但各大Linux发行版的补丁推送还需要时间,咱们没必要被动等,先做好临时防护才是最关键的。

大家直接复制下面的命令,一键把漏洞依赖的三个核心内核模块拉进黑名单,不让它们运行,从根上切断黑客的攻击路径:

临时防护做好后,多关注自己用的Linux发行版的官方通知,等内核正式补丁出来了,第一时间更新内核,这才是彻底解决问题的办法。

从长期运维加固的角度来说,也建议大家调整一下日常的安全习惯:严格遵守最小权限原则,控制普通用户的系统权限,像CAP_NET_ADMIN这种高危权限,能禁用就禁用;做好内核模块白名单管理,业务用不上的网络、协议模块,一律关掉;容器集群统一配置seccomp安全策略,堵住容器逃逸的口子;同时搭建系统行为监控,重点盯着su异常提权、陌生程序运行、关键配置被篡改这些情况,早发现、早处理。

网络安全从来没有侥幸可言,内核漏洞一旦大规模扩散,受影响的就是所有业务。趁现在还没出现大规模的攻击,赶紧自查手里所有的Linux服务器,把防护操作落实到位,守住系统最底层的安全。

openEuler 是由开放原子开源基金会孵化的全场景开源操作系统项目,面向数字基础设施四大核心场景(服务器、云计算、边缘计算、嵌入式),全面支持 ARM、x86、RISC-V、loongArch、PowerPC、SW-64 等多样性计算架构

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)