异构操作系统架构下的数据库表空间高级管理:路径兼容与自动化运维实战

今天,我想结合我近期在实际项目中参与的大规模数据库迁移与部署经验,从一个非常具体但也极具代表性的技术细节切入——数据库表空间目录的自动化管理及异构文件系统兼容性,来聊聊金仓数据库Kingbase是如何通过底层架构的设计,解决DBA在日常运维中的痛点,并在复杂的国产操作系统生态中实现无缝衔接的。

作为一个常年在一线打拼的数据库管理员和后端架构师,回顾过去几年的技术演进,2026年无疑是国产IT基础设施全面爆发和深度普及的一年。如今,无论是政务云、金融核心系统,还是大型央国企的数字化转型项目,统信UOS、银河麒麟等国产操作系统已经成为了基础底座的“标配”;而服务器底层的硬件架构也早已全面转向自主创新的芯片体系。

在这样的大背景下,数据库作为整个信息系统的“心脏”和数据枢纽,其在异构环境下的表现、与底层操作系统的兼容性以及运维的自动化程度,成为了决定系统稳定性和交付效率的关键所在。在过去的集中式架构时代,我们习惯了在单一的商业操作系统上进行数据库部署,但在当下的多元化生态中,跨平台迁移和自动化部署带来了前所未有的挑战。

今天,我想结合我近期在实际项目中参与的大规模数据库迁移与部署经验,从一个非常具体但也极具代表性的技术细节切入——数据库表空间目录的自动化管理及异构文件系统兼容性,来聊聊金仓数据库Kingbase是如何通过底层架构的设计,解决DBA在日常运维中的痛点,并在复杂的国产操作系统生态中实现无缝衔接的。

文章目录

一、 传统表空间管理的运维痛点与DevOps时代的自动化诉求

在深入探讨技术细节之前,我们先还原一个真实的运维场景。理解了痛点,才能明白技术演进的价值。

在关系型数据库的管理体系中,表空间是一个非常核心的逻辑存储与物理存储之间的桥梁概念。它允许DBA将数据库的不同逻辑部分(如特定的业务表、庞大的历史数据、频繁访问的索引)映射到文件系统的不同物理目录中。这种机制不仅有助于实现I/O负载均衡(例如,将频繁访问的“热数据”挂载到高性能的NVMe SSD阵列上,将访问频率极低的“冷数据”存放在大容量的HDD存储池中),还能在物理层面有效隔离不同业务系统的数据文件,防止存储空间的相互挤占引发系统级雪崩。

然而,在传统的数据库运维模式中,创建表空间往往是一个“跨部门”、“跨角色”的繁琐流程。由于数据库引擎自身运行权限的安全限制,传统做法要求必须提前在操作系统层面(OS级别)创建好对应的物理目录,并且赋予极其严格的用户权限。

通常的标准化流程是这样的:

- 提交流程:DBA根据业务需求进行容量规划,随后向系统管理员(SA)提交工单,申请在特定挂载点(如

/data/biz_system_a/tablespace)下创建物理目录。 - 系统层操作:SA接收工单后,登录目标服务器,使用

root权限执行mkdir -p创建多级目录。紧接着,必须通过chown命令将该目录的所有者和所属组精准修改为数据库的OS运行用户(例如kingbase)。最后,通过chmod设置类似700的严格读写权限,确保其他系统用户无法窥探或篡改数据文件。 - 数据库层操作:SA回复工单闭环后,DBA才能登录数据库控制台,执行

CREATE TABLESPACE的 SQL 语句。

这个看似严谨的流程在过去是合理的,但在强调整体基础设施即代码(IaC)、自动化CI/CD流水线部署的2026年,这种高度依赖人工干预、打断自动化脚本连续性的设计,显然成为了DevOps落地的巨大绊脚石。如果自动化脚本在执行DDL语句时,指定的底层目录不存在,或者SA在配置权限时出现了哪怕一丝一毫的偏差,系统就会毫不留情地抛出致命错误,导致整个建库流程中断、回滚。

为了彻底解决这一问题,Kingbase在引擎内核层面引入了“自动创建表空间目录”的高级特性。这绝不仅仅是在代码里加一个简单的 mkdir 系统调用封装,其背后隐藏着对系统权限边界、数据安全以及跨平台兼容性的深度考量。

二、 核心特性深度解析:表空间目录的自动构建逻辑与安全防御

在Kingbase的体系中,这一自动化特性的核心由引擎配置参数 auto_createtblspcdir 来进行全局控制,并且在默认情况下,该参数是处于开启(on)状态的。这意味着,当DBA在数据库中执行表空间创建指令时,如果指定的物理路径在文件系统上不存在,数据库引擎会主动接管,完成从上到下的目录创建工作。

但是,安全始终是数据库的生命线。为了保证生产环境的安全性和数据的绝对隔离,防止因为自动化机制被恶意利用而导致系统崩溃,Kingbase为这一行为设定了极其严苛的前提条件和安全校验壁垒:

- 路径格式的绝对强制性:用户在SQL中指定的路径必须是一个完整的、从根目录开始的绝对路径(Absolute Path),严禁使用相对路径。这是因为相对路径极易受到数据库后台进程当前工作目录(CWD)变化的影响,如果允许相对路径,极易导致数据文件被创建在未知的系统深处,引发灾难性的数据丢失或撑爆系统盘。

- 核心数据目录的隔离红线:为了保护数据库系统元数据和核心配置文件的完整性,所指定的表空间物理路径,绝对不能位于数据库系统的主

data目录树之下。引擎会在执行前进行路径前缀匹配拦截。 - 空间与资源的独占性:所指定的路径位置不能已经被系统中的其他表空间所占用。这一校验确保了不同业务数据的物理隔离,避免文件命名冲突和I/O争抢。

- 超级用户的权限壁垒:权限下放往往意味着风险敞口放大。因此,只有具备超级用户(Superuser)权限的数据库核心账户,才有资格执行创建表空间的操作,从源头上防止了普通业务用户越权调用文件系统API。

- 极其严格的目录属主校验(核心安全防线):这是该特性中最精妙的设计。如果整个目录树都是由数据库引擎通过自动化机制全新创建的,其OS层面的属主自然是Kingbase的操作系统运行用户,这没有问题。但是,如果指定的目录已经存在,或者像

mkdir -p /a/b/c那样部分层级(如/a/b/)已经存在,系统会触发严格的审计逻辑。这些已存在的目录必须由Kingbase的操作系统用户所完全拥有,并且目标末端目录必须是干净的空目录。如果属主被识别为root或其他业务用户,引擎会立刻判定存在安全风险,阻断操作并抛出明确报错。这有效防止了“符号链接攻击”等系统级安全漏洞。

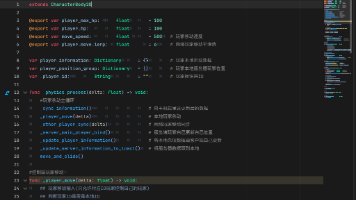

下面我们通过一段标准的实操代码,来演示在不同系统环境状态下的自动化建库策略验证:

-- 【场景一:模拟传统模式,指定的目录已经完全存在于OS层面】

-- 假设SA已经通过OS命令提前创建好目录,但DBA需要执行建库脚本

\! mkdir -p test/test1/test2/mysp1

-- 在Kingbase中执行创建,引擎不会盲目覆盖,而是先校验 mysp1 的属主和是否为空

CREATE TABLESPACE mysp1 LOCATION '/home/dbadmin/test/test1/test2/mysp1';

-- 验证通过后清理测试环境

DROP TABLESPACE mysp1;

\! rm -rf test

-- 【场景二:部分路径存在,考验引擎的路径补全能力】

-- 模拟在已有的业务大类目录下创建新的表空间子目录

\! mkdir -p test/test1

-- 此时只有 test1 存在。引擎会自动向下接管,精确创建 test2/test3/mysp1

CREATE TABLESPACE mysp1 LOCATION '/home/dbadmin/test/test1/test2/test3/mysp1';

DROP TABLESPACE mysp1;

\! rm -rf test

-- 【场景三:纯净环境下的全链路自动化(DevOps最爱)】

-- 指定的深层目录完全不存在,引擎将一次性递归调用OS API,创建所有层级

CREATE TABLESPACE mysp1 LOCATION '/home/dbadmin/test/test1/test2/test3/test4/test5/test6/test7/mysp1';

这种容错性极强的机制彻底解放了DBA的双手,使得我们在编写基于Ansible或Terraform的一键部署脚本时,只需关注逻辑架构,无需再编写冗长复杂的Shell脚本去嗅探目标服务器的OS目录状态,极大地提升了自动化运维代码的健壮性和可维护性。

三、 异构环境下的路径兼容性:跨越Windows与国产Linux的鸿沟

在2026年的技术栈体系中,大量的政企客户正在经历从传统的Windows Server架构向国产Linux/Unix系统(如统信UOS、银河麒麟)的大规模、平滑迁移。在这个充满变数的过程中,文件路径的底层兼容性往往是引发迁移故障、导致工程延期的“隐形杀手”。

Windows底层的NTFS文件系统与Linux内核驱动的VFS(虚拟文件系统)及下层的ext4/XFS,在路径处理上存在着两个不可调和的基因差异:

- 路径分隔符的对立:Windows生态固执地使用反斜杠(

\)作为目录层级分隔符,而所有基于类Unix标准的系统都使用正斜杠(/)。 - 大小写敏感度(Case Sensitivity)的鸿沟:这是最让人头疼的问题。在Windows环境下,系统默认是大小写不敏感的,

D:\Database\UserData和d:\database\userdata在OS看来指向的是同一块硬盘扇区;而国产Linux系统则是严格遵循POSIX标准的,区分大小写,UserData和userdata是两个完全独立的物理空间。

在系统迁移的实战中,由于早期业务开发人员的不规范习惯,历史遗留的建表DDL脚本中经常充斥着各种大小写混合的路径配置。如果直接在异构环境中运行这些脚本,传统的数据库引擎往往会因为向操作系统发出的路径请求无法被正确解析,导致表空间重建彻底失败,进而引发后续几百个G的数据导入流程全面崩溃。

为了验证Kingbase在这一痛点上的处理能力,我在测试环境中特别构建了针对大小写混合路径(Mixed-Case Paths)的压力测试。根据金仓官方的技术白皮书指导以及我个人的实测抓包分析,Kingbase在内核C代码层面实现了一个高度弹性的路径解析与兼容代理层。

以下是一个摘自我实际迁移演练中的测试案例:

-- 测试在国产Linux环境下,创建包含不规则大小写字母混合的深层目录路径 (TEst3)

CREATE TABLESPACE mysp1 LOCATION '/home/dbadmin/test/test1/test2/TEst3';

-- 在刚刚创建的、包含混合大小写路径的表空间内,实例化业务数据表

CREATE TABLE cc(id int, name varchar(50)) TABLESPACE mysp1;

-- 插入高频测试数据,验证底层文件系统I/O是否正常挂载到了正确的物理块

INSERT INTO cc VALUES (1,'xiaozhang'), (2,'xiaozhao'), (3,'xiaohong');

-- 执行查询,验证数据一致性与读取链路

SELECT * FROM cc;

测试结果令人惊喜。在执行上述代码时,即便是在对大小写有着严苛要求的统信UOS或银河麒麟操作系统上,Kingbase依然能够精准地捕捉用户的意图。引擎会严格按照用户指定的 TEst3 字符大小写组合,调用底层的系统C库API完成目录树的构建。并且,在后续海量数据文件的落盘(Write)、元数据缓存映射(Buffer Pool Mapping)以及后台的Checkpoint刷脏页过程中,引擎能够保持对该混合大小写路径的绝对一致性追踪,不会出现找不到数据文件的幽灵Bug。

这种底层的包容性设计意味着什么?意味着从老旧Windows环境全量导出的一套包含几千行杂乱大写路径的建库建表DDL语句,在不经过任何人工正则替换和清洗的情况下,能够直接作为自动化脚本输入,在最新的国产操作系统上平滑运行并一次性成功。引擎在接管自动化建库的同时,像一个翻译官一样抹平了异构操作系统的底层差异,为企业节省了难以估量的数据迁移试错成本。

四、 深度延伸:精准对齐国产新型文件系统(ANCK FS / iSula FS)

在2026年的软硬件信创生态中,不仅仅是操作系统层面实现了全面替代,更底层、更贴近硬件的核心文件系统也迎来了爆发式革新。例如,龙蜥开源社区(OpenAnolis)面向云计算主推的 ANCK FS,以及欧拉社区(openEuler)针对高并发容器化场景优化的 iSula FS。这些面向下一代算力和海量并发场景设计的国产文件系统,在底层inode节点的弹性分配算法、并发日志记录机制(Journaling)上都有着革命性的重构。

很多资深DBA会有疑虑:数据库自己去创建底层目录,会不会破坏这些高级文件系统的默认性能调优参数?

答案是不会。Kingbase在执行 auto_createtblspcdir 参数控制的自动创建目录逻辑时,其底层的系统调用实现高度遵循了 POSIX 标准规范。这意味着它不仅能兼容传统的ext4,更能完美契合这些新型的国产文件系统。

当Kingbase引擎向 ANCK FS 发出递归创建长目录的系统调用时,它不仅能以极低的延迟获取文件句柄,更重要的是,引擎自动创建出来的目录结构,能够精准地继承父级挂载点的默认文件系统属性。例如,在数据库服务器调优中,我们经常会在 /etc/fstab 中为数据盘配置 noatime(不更新文件访问时间)和 nodiratime(不更新目录访问时间)参数以大幅削减I/O开销。金仓引擎自动创建的子目录,天然具备这些高性能基因。这种机制确保了自动化不仅体现在“能把目录建出来”,更体现在“建得符合性能最佳实践”,从而充分释放了国产新型文件系统的高并发I/O红利。

五、 顶层设计架构:目录属主校验与透明加密文件系统的完美协同

我们再回过头来审视前文提到的那个极其严苛的约束条件:已存在的目录属主必须属于Kingbase的操作系统用户。如果你认为这仅仅是一个防止“手滑写错目录”的简单防呆设计,那就太低估企业级数据库的架构视野了。在当前金融、政务领域严苛的安全合规体系下,这个特性有着更为深远的架构意义,特别是当它与国产操作系统的透明加密文件系统(Transparent Encrypted File System, TEFS)结合使用时。

在金融风控和机密级的政务应用中,数据防泄漏(DLP)和数据静态加密(TDE)是等保合规的强制性要求。除了在数据库内核层面开启基于表或列的加密外,现在的高级架构师往往会选择在操作系统底层实施文件级透明加密(例如调用底层硬件加密卡,或基于国产商用密码算法 SM4 的内核级加密驱动)。

在这种系统级安全方案中,加密策略通常是基于“目录树”进行强绑定的。安全管理员会将类似 /opt/kingbase/secure_data/ 这样的高密级目录配置为透明加密挂载点。这意味着,任何写入该目录层级下的二进制数据流,都会被操作系统的底层VFS过滤驱动拦截,并在真正落盘到物理磁盘前自动完成高强度的加密运算。

Kingbase的自动化目录创建机制,与这种底层安全策略形成了一种堪称完美的无缝协同:

- 当 DBA 接收到高密业务需求,执行

CREATE TABLESPACE high_secure_ts LOCATION '/opt/kingbase/secure_data/biz_app'时。 - 数据库引擎检测到

/biz_app不存在,随即在/opt/kingbase/secure_data/这个已经被系统级加密策略覆盖的父目录下,自动创建全新的子目录。 - 由于金仓引擎在代码层面严格把控了目录的创建过程,并强制校验了该目录的 OS 属主必须为数据库运行账户,这个新建立的业务目录会天然、自动地向下继承父目录所有的透明加密策略与密级标签。

在这个自动化的闭环中,完全不需要安全管理员介入去重新配置SM4密钥分配策略,也不需要系统管理员去头疼如何修改复杂的SELinux或AppArmor权限上下文。业务数据文件在引擎内被生成、分配物理块的那一刻起,就已经被严密包裹在国密算法的保护壳之下。同时,金仓引擎严格的“目录属主必须匹配且必须为空”的防御校验机制,从根源上有效阻断了恶意内部人员试图将表空间指向一个已经被篡改过属性、剥离了加密策略的伪造目录,彻底堵住了系统级的安全越权漏洞。

六、 结语:于细微处见真章的工程化底蕴

作为常年在一线与代码和系统打交道的开发者和DBA,我们在评估一款企业级基础软件时,往往早已经过了只看PPT上跑分峰值的阶段。我们更看重的,是这款产品在极端边缘场景、在复杂的异构环境迁移中,以及在日复一日的枯燥运维中,所展现出来的“工程化成熟度”和“对开发者的同理心”。

通过对Kingbase“自动创建表空间目录”这一技术特性的深度剖析,我们可以清晰地看到,一个看似只要一行代码就能解决的“省去系统 mkdir”的小功能点,在其内核引擎中,实则包罗万象:它包含了对操作系统权限隔离红线的敬畏、对跨平台异构系统路径解析差异的极大包容,以及对现代敏捷自动化运维流水线和底层国密安全体系的深度适配。

在2026年这个信息技术应用创新步入深水区、核心业务全面要求单轨运行的今天,我们的业务系统不再需要实验室里的拼凑玩具,而是需要能够平稳落地、无缝衔接底层生态的工业级基石。Kingbase通过从C语言代码底层解决异构环境下的路径兼容和安全属性继承问题,切实地为千万量级数据库的迁移、部署和自动化管理扫平了隐形障碍,这正是技术积淀与产品不断打磨的最好体现。

希望这篇结合了底层原理与实操经验的技术拆解文章,能为正在进行国产数据库架构选型、致力于构建自动化运维体系的同仁们,提供一些具有实战价值的参考与启发。

openEuler 是由开放原子开源基金会孵化的全场景开源操作系统项目,面向数字基础设施四大核心场景(服务器、云计算、边缘计算、嵌入式),全面支持 ARM、x86、RISC-V、loongArch、PowerPC、SW-64 等多样性计算架构

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)